Leistungsbeschreibung

Lywand Software GmbH ist ein Cybersecurity Unternehmen mit Sitz in Österreich, mit der Mission IT-Sicherheit neu zu denken und so einfach zu gestalten wie nie zuvor.

Dafür wurde eine automatisierte Security Audit Plattform entwickelt, mit der MSPs ein effizientes Werkzeug haben, um die IT-Sicherheitslage von KMUs regelmäßig zu überprüfen und nachhaltig zu verbessern.

1. Sicherheitsüberprüfung

Externer Check

Lywand führt eine gesamtheitliche Überprüfung der externen Infrastruktur (z.B. Webserver, VPN-Gateways, Mailserver, Webanwendungen, usw.) auf Sicherheitslücken und mögliche Einfallstore aus Sicht eines potenziellen Angreifers durch. Außerdem erfolgt eine Prüfung, ob sich möglicherweise entwendete Unternehmensdatensätze im Umlauf des Darknets befinden.

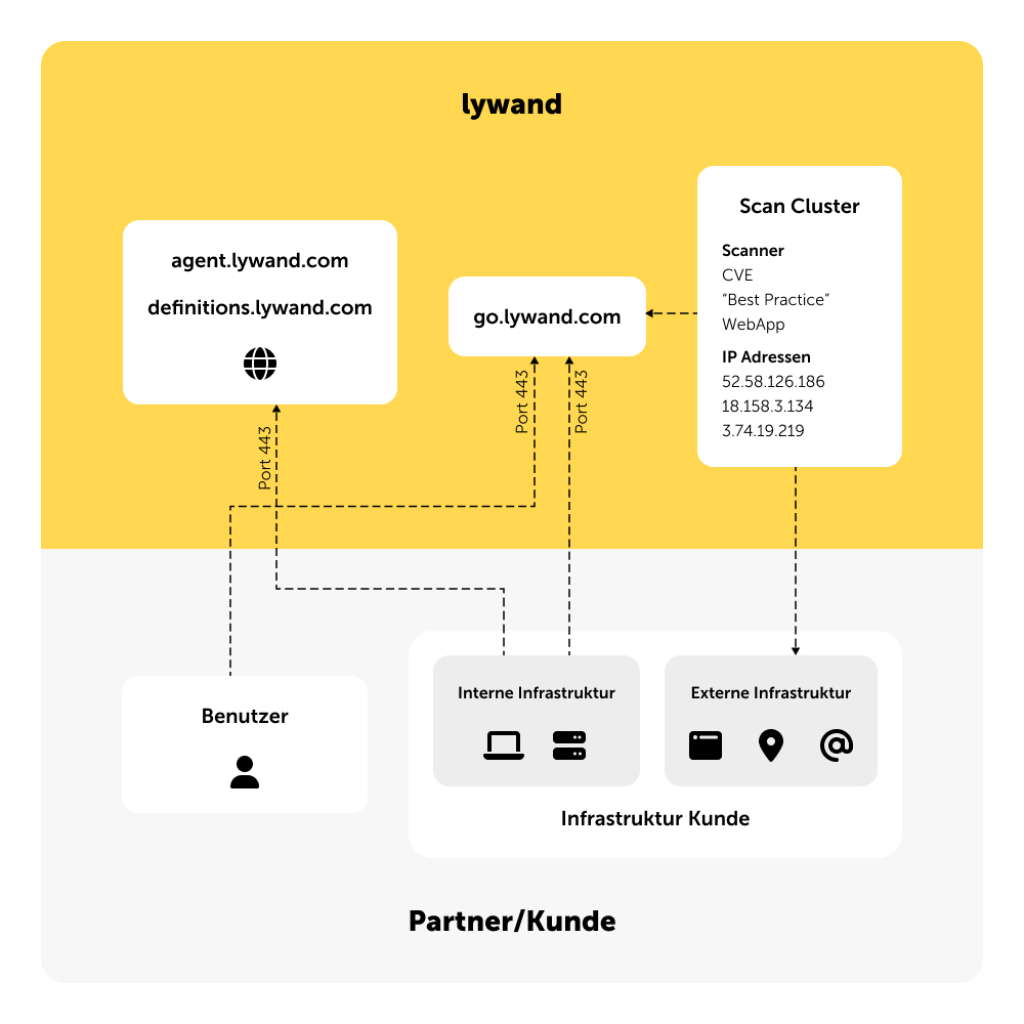

Lywand betreibt einen Scan-Cluster, der auf einem breiten Fundament steht. Dafür sind inhouse entwickelte Scanner und adaptierte Open-Source-Tools im Einsatz. Im Hintergrund steht eine Datenbank mit über 150.000 Schwachstellen.

Der Prüfbereich für die externe Sicherheitsüberprüfung wird auf Basis der Second Level Domain (SLD) erstellt, indem eine Vielzahl von Techniken und Methoden angewendet wird, um die gesamte damit verbundene Angriffsfläche zu erfassen.

Subdomain Discovery: Es werden alle Subdomains, die unter der SLD existieren, identifiziert. Dies geschieht durch Techniken wie Brute-Force, Verwendung von Subdomain-Wörterbüchern und Abfragen von DNS-Zonenübertragungen (AXFR).

E-Mail Discovery: Der Inhalt der identifizierten Webseiten wird auf Basis der SLD gecrawlt und zugehörige E-Mail Adressen werden gesucht.

IP-Adressen: IP-Adressen, hinter denen keine konkrete Domain oder Subdomain hinterlegt ist, können im Prüfbereich manuell ergänzt werden.

Bekannte Sicherheitslücken: Eine tagesaktuelle CVE Schwachstellendatenbank hilft dabei, neue Sicherheitslücken rasch zu erkennen.

Konfiguration und Verschlüsselung: “Best Practice” Standards werden überprüft und bei Abweichungen als Schwachstelle gemeldet.

Web-Sicherheit: Webapplikationen werden auf die OWASP Top 10 Sicherheitsrisiken überprüft.

Passwort-Leaks: Data-Leaks werden durch eine Anbindung zur HIBP-Datenbank erkannt.

Checks der externen Infrastruktur werden standardmäßig automatisiert monatlich durchgeführt. Das Intervall der laufenden Überprüfungen kann jederzeit konfiguriert werden. Ebenso ist es möglich, jederzeit einen Zusatzcheck manuell anzustoßen.

Die Dauer der Sicherheitsüberprüfung kann variieren und ist abhängig von der Größe des Prüfumfangs. Bei einer kleinen oder mittleren Infrastruktur dauert die Überprüfung ca. 1-3 Stunden, bei einer großen Infrastruktur kann dies mehrere Stunden erfordern.

Für die externe Überprüfung ist es wichtig, dass die IP-Adressen auf der Firewall des Unternehmens freigeschaltet werden, um eine Blockierung des Scans zu verhindern. Die IP-Adressen, die freigeschaltet werden müssen, sind: 52.58.126.186, 18.158.3.134 und 3.74.19.219.

Agent Check

Für die Überprüfung von internen Endgeräten, wie Client oder Server Systemen ist unser eigens entwickelter lywand Agent zuständig. Dieser wird auf kompatiblen Windows-Geräten installiert und überprüft das System anhand bekannter Sicherheitslücken (CVEs) auf vorhandene Schwachstellen, Best-Practice-Konfigurationen und aktuelle Patchstände.

Darüber hinaus werden auch grundlegende Sicherheitsmechanismen wie Windows Firewall, aktuelle Antivirensoftware oder auch die Verwendung von Office-Makros überprüft. Die Ergebnisse der Überprüfung werden täglich in der Plattform aktualisiert.

Die interne Infrastruktur, bestehend aus Client und Server Endgeräten, wird täglich mithilfe des lywand Agents überprüft. Dieser läuft dabei unmerklich im Hintergrund und ist durch Auto-Update immer auf dem neuesten Stand. Unterstützt werden folgende Betriebssysteme: Windows 11, 10, 8.1, 7 und Microsoft Server 2022, 2019, 2016, 2012R2.

Der Agent ist in zwei Formaten verfügbar: MSI und EXE. Das MSI-Format wird standardmäßig von Softwareverteilungstools verwendet. Es gibt einen automatischen Update-Mechanismus, der dafür sorgt, dass der installierte Agent auf den Endgeräten immer am aktuellen Stand ist.

Systemhärtung

Bekannte Sicherheitslücken (CVE)

Folgende Produkte werden überprüft:

Produkte | Plattform |

.Net core | Windows |

7Zip | Windows |

AIMP | Windows |

AOL Instant Messenger | Windows |

Activeperl | Windows |

Adobe AIR | Windows |

Adobe Acrobat DC Classic | Windows |

Adobe Acrobat DC continous | Windows |

Adobe Animate | Windows |

Adobe Brackets | Windows |

Adobe Bridge | Windows |

Adobe Captivate | Windows |

Adobe Creative Cloud | Windows |

Adobe Digital Editions | Windows |

Adobe Dreamweaver | Windows |

Adobe Flash Media Server | Windows |

Adobe Flash Player ActiveX | Windows |

Adobe Flash Player Npapi | Windows |

Adobe Flash Player Ppapi | Windows |

Adobe Illustrator | Windows |

Adobe Indesign | Windows |

Adobe Media Encoder | Windows |

Adobe Photoshop | Windows |

Adobe Reader | Windows |

Adobe Reader DC classic | Windows |

Adobe Reader DC continous | Windows |

Adobe Shockwave Player | Windows |

Adobe presenter | Windows |

AnyDesk | Windows |

Apache HTTP Server | Windows |

Apache Tomcat | Windows |

Apple QuickTime | Windows |

Apple Safari | Windows |

Apple iCloud | Windows |

Apple iTunes | Windows |

Audacity | Windows |

Cacti | Windows |

Calibre | Windows |

Ccleaner | Windows |

Cisco Anyconnect | Windows |

Cisco Network Assistant | Windows |

Cisco Security Device Manager | Windows |

Citrix Receiver | Windows |

Comodo Antivirus | Windows |

Confluence server | Windows |

Cygwin | Windows |

Dell SupportAssist | Windows |

Dropbox | Windows |

Evernote | Windows |

FlashGet | Windows |

Foxit Reader | Windows |

GPG4Win | Windows |

Ghostscript | Windows |

Git | Windows |

Google Chrome | Windows |

Google Earth | Windows |

Google Picasa | Windows |

Google Sketchup | Windows |

Inkscape | Windows |

Jenkins | Windows |

JetBrains YouTrack | Windows |

K-meleon | Windows |

Lan Messenger | Windows |

Lenovo System Update | Windows |

LibreOffice | Windows |

Malwarebytes | Windows |

Mozilla FireFox | Windows |

Mozilla Firefox ESR | Windows |

Mozilla SeaMonkey | Windows |

Mozilla Thunderbird | Windows |

Mozilla Thunderbird ESR | Windows |

MySQL | Windows |

MySQL Connector/Net | Windows |

Notepad++ | Windows |

OpenOffice | Windows |

OpenSSH | Windows |

OpenSSL | Windows |

OpenVPN Client | Windows |

Opera | Windows |

Oracle Java JDK | Windows |

Oracle Java JRE | Windows |

Oracle Mapviewer | Windows |

Oracle VirtualBox | Windows |

PGP Desktop | Windows |

PaleMoon | Windows |

PaloAlto Networks GlobalProtect Agent | Windows |

Pidgin | Windows |

PostgreSQL | Windows |

PowerZip | Windows |

Powershell | Windows |

Putty | Windows |

Python | Windows |

RealPlayer | Windows |

RealVNC | Windows |

Skype | Windows |

Sumatra PDF | Windows |

TeamViewer | Windows |

TightVNC | Windows |

Trillian | Windows |

UltraVNC | Windows |

VLC MediaPlayer | Windows |

Vmware Movie Decoder | Windows |

Vmware Player | Windows |

Vmware Tools | Windows |

Vmware Workstation | Windows |

Vsphere Client | Windows |

WinRar | Windows |

WinSCP | Windows |

Winamp | Windows |

Winzip | Windows |

Wireshark | Windows |

Adobe ColdFusion | Windows |

Cisco WebEx Meetings | Windows |

Zoom Client | Windows |

Symantec Endpoint Protection | Windows |

JetBrains PyCharm | Windows |

JetBrains PhpStorm | Windows |

JetBrains TeamCity | Windows |

JetBrains IntelliJ | Windows |

JetBrains WebStorm | Windows |

Microsoft .NET Framework 1.0 | Windows |

Microsoft .NET Framework 1.1 | Windows |

Microsoft .NET Framework 2.0 | Windows |

Microsoft .NET Framework 3.0 | Windows |

Microsoft .NET Framework 3.5 | Windows |

Microsoft .NET Framework 3.5.1 | Windows |

Microsoft .NET Framework 4 | Windows |

Microsoft .NET Framework 4.0 | Windows |

Microsoft .NET Framework 4.5 | Windows |

Microsoft .NET Framework 4.5 SP1 | Windows |

Microsoft .NET Framework 4.5 SP2 | Windows |

Microsoft .NET Framework 4.5.1 | Windows |

Microsoft .NET Framework 4.5.2 | Windows |

Microsoft .NET Framework 4.6 | Windows |

Microsoft .NET Framework 4.6.1 | Windows |

Microsoft .NET Framework 4.6.2 | Windows |

Microsoft .NET Framework 4.7 | Windows |

Microsoft .NET Framework 4.7.1 | Windows |

Microsoft .NET Framework 4.7.2 | Windows |

Microsoft .NET Framework 4.8 | Windows |

Microsoft .NET core runtime 1.0 | Windows |

Microsoft .NET core runtime 1.1 | Windows |

Microsoft .NET core runtime 2.0 | Windows |

Microsoft .NET core runtime 2.1 | Windows |

Microsoft .NET core runtime 2.2 | Windows |

Microsoft .NET core runtime 3.0 | Windows |

Microsoft .NET core runtime 3.1 | Windows |

Microsoft .Net Framework 3.5 | Windows |

Microsoft .Net Framework 4.0 | Windows |

Microsoft 3D Viewer | Windows |

Microsoft ASN.1 Library | Windows |

Microsoft ASP .NET MVC 2.0 | Windows |

Microsoft ASP .NET MVC 3.0 | Windows |

Microsoft ASP .NET MVC 4.0 | Windows |

Microsoft ASP .NET core 1.0 | Windows |

Microsoft ASP .NET core 1.1 | Windows |

Microsoft ASP .NET core 2.0 | Windows |

Microsoft ASP .NET core 2.1 | Windows |

Microsoft ASP .NET core 2.2 | Windows |

Microsoft ASP .NET core 3.0 | Windows |

Microsoft ASP .NET core 3.1 | Windows |

Microsoft Access 2000 | Windows |

Microsoft Access 2002 | Windows |

Microsoft Access 2003 | Windows |

Microsoft Access 2010 | Windows |

Microsoft Access 2013 | Windows |

Microsoft Access 2016 | Windows |

Microsoft Active Directory Federation Services | Windows |

Microsoft Agent | Windows |

Microsoft Anti-Cross Site Scripting Library | Windows |

Microsoft Antigen for Exchange | Windows |

Microsoft Antigen for SMTP Gateway | Windows |

Microsoft Azure Storage Explorer | Windows |

Microsoft BizTalk Server 2002 | Windows |

Microsoft BizTalk Server 2004 | Windows |

Microsoft ChakraCore | Windows |

Microsoft Chart Controls | Windows |

Microsoft Color Management Module | Windows |

Microsoft Commerce Server 2002 | Windows |

Microsoft Commerce Server 2007 | Windows |

Microsoft Commerce Server 2009 | Windows |

Microsoft Commerce Server 2009 R2 | Windows |

Microsoft Communicator 2007 R2 | Windows |

Microsoft Content Management Server | Windows |

Microsoft CryptoAPI | Windows |

Microsoft Data Access Components | Windows |

Microsoft Data Access Components 2.1 | Windows |

Microsoft Data Access Components 2.5 | Windows |

Microsoft Data Access Components 2.6 | Windows |

Microsoft Data Access Components 2.7 | Windows |

Microsoft Data Access Components 2.8 | Windows |

Microsoft DirectPlay | Windows |

Microsoft DirectShow | Windows |

Microsoft Distributed Transaction Coordinator | Windows |

Microsoft Dynamics 365 | Windows |

Microsoft Edge | Windows |

Microsoft Edge (Chromium-based) | Windows |

Microsoft Edge Business (Chromium-based) | Windows |

Microsoft Enhanced Mitigation Experience Toolkit | Windows |

Microsoft Excel 2000 | Windows |

Microsoft Excel 2002 | Windows |

Microsoft Excel 2003 | Windows |

Microsoft Excel 2007 | Windows |

Microsoft Excel 2010 | Windows |

Microsoft Excel 2013 | Windows |

Microsoft Excel 2016 | Windows |

Microsoft Excel 97 | Windows |

Microsoft Excel Viewer | Windows |

Microsoft Excel Viewer 2003 | Windows |

Microsoft Excel Viewer 2007 | Windows |

Microsoft Exchange 2000 Server | Windows |

Microsoft Exchange Server | Windows |

Microsoft Exchange Server 2000 | Windows |

Microsoft Exchange Server 2003 | Windows |

Microsoft Exchange Server 2007 | Windows |

Microsoft Exchange Server 2010 | Windows |

Microsoft Exchange Server 2013 | Windows |

Microsoft Exchange Server 2016 | Windows |

Microsoft Exchange Server 5.0 | Windows |

Microsoft Exchange Server 5.5 | Windows |

Microsoft Exchange Server MAPI Client and Collaboration Data Objects 1.2.1 | Windows |

Microsoft Expression Design | Windows |

Microsoft Expression Design 2 | Windows |

Microsoft Expression Design 3 | Windows |

Microsoft Expression Design 4 | Windows |

Microsoft Expression Web | Windows |

Microsoft FAST Search Server 2010 for SharePoint | Windows |

Microsoft FTP Service 7.0 | Windows |

Microsoft FTP Service 7.5 | Windows |

Microsoft Forefront Protection 2010 for Exchange Server | Windows |

Microsoft Forefront Security for Exchange Server | Windows |

Microsoft Forefront Security for SharePoint | Windows |

Microsoft Forefront Threat Management Gateway | Windows |

Microsoft Forefront Threat Management Gateway Client | Windows |

Microsoft Forefront Unified Access Gateway 2010 | Windows |

Microsoft FrontPage 2003 | Windows |

Microsoft FrontPage Server Extensions 2000 | Windows |

Microsoft FrontPage Server Extensions 2002 | Windows |

Microsoft Groove Server 2007 | Windows |

Microsoft Groove Server 2010 | Windows |

Microsoft Host Integration Server 2000 | Windows |

Microsoft Host Integration Server 2000 Administrator Client | Windows |

Microsoft Host Integration Server 2004 | Windows |

Microsoft Host Integration Server 2004 Client | Windows |

Microsoft Host Integration Server 2006 | Windows |

Microsoft Host Integration Server 2009 | Windows |

Microsoft Host Integration Server 2010 | Windows |

Microsoft Hyper-V | Windows |

Microsoft Hyper-V Server | Windows |

Microsoft Indexing Service | Windows |

Microsoft InfoPath 2003 | Windows |

Microsoft InfoPath 2007 | Windows |

Microsoft InfoPath 2010 | Windows |

Microsoft Infopath 2010 | Windows |

Microsoft Infopath 2013 | Windows |

Microsoft Input Method Editor Japanese | Windows |

Microsoft Interactive Training | Windows |

Microsoft Internet Explorer | Windows |

Microsoft Internet Explorer 10 | Windows |

Microsoft Internet Explorer 11 | Windows |

Microsoft Internet Explorer 5 | Windows |

Microsoft Internet Explorer 5.01 | Windows |

Microsoft Internet Explorer 6 | Windows |

Microsoft Internet Explorer 7 | Windows |

Microsoft Internet Explorer 8 | Windows |

Microsoft Internet Explorer 9 | Windows |

Microsoft Internet Information Server (IIS) 5.0 | Windows |

Microsoft Internet Information Server (IIS) 5.1 | Windows |

Microsoft Internet Information Server (IIS) 6.0 | Windows |

Microsoft Internet Information Server (IIS) 7.0 | Windows |

Microsoft Internet Information Server (IIS) 7.5 | Windows |

Microsoft Internet Information Server 5.0 | Windows |

Microsoft Internet Information Server 5.1 | Windows |

Microsoft Internet Information Server 6.0 | Windows |

Microsoft Internet Information Server 7.0 | Windows |

Microsoft Internet Information Server 7.5 | Windows |

Microsoft Internet Information Server 8.0 | Windows |

Microsoft Internet Information Server 8.5 | Windows |

Microsoft Internet Information Services 7.0 | Windows |

Microsoft Internet Information Services 7.5 | Windows |

Microsoft Internet Information Services 8.0 | Windows |

Microsoft Internet Information Services 8.5 | Windows |

Microsoft Internet Security and Acceleration Server 2000 | Windows |

Microsoft Internet Security and Acceleration Server 2004 | Windows |

Microsoft Internet Security and Acceleration Server 2006 | Windows |

Microsoft JScript 5.6 | Windows |

Microsoft JScript 5.7 | Windows |

Microsoft JScript 5.8 | Windows |

Microsoft Jet 4.0 Database Engine | Windows |

Microsoft Jet Database Engine | Windows |

Microsoft Live Meeting 2007 | Windows |

Microsoft Live Meeting 2007 Add-In | Windows |

Microsoft Live Meeting 2007 Add-in | Windows |

Microsoft Live Meeting 2007 Console | Windows |

Microsoft Lync 2010 | Windows |

Microsoft Lync 2010 Attendant | Windows |

Microsoft Lync 2010 Attendee | Windows |

Microsoft Lync Basic 2013 | Windows |

Microsoft Lync Server 2010 | Windows |

Microsoft Lync Server 2013 | Windows |

Microsoft MSN Messenger | Windows |

Microsoft Mail | Windows |

Microsoft Management Console | Windows |

Microsoft Media Encoder | Windows |

Microsoft Media Player | Windows |

Microsoft Media Services 4.1 | Windows |

Microsoft Media Services 9 | Windows |

Microsoft Office | Windows |

Microsoft Office 2000 | Windows |

Microsoft Office 2000 SP3 | Windows |

Microsoft Office 2000 Web Components | Windows |

Microsoft Office 2002 | Windows |

Microsoft Office 2003 | Windows |

Microsoft Office 2003 Web Components | Windows |

Microsoft Office 2007 | Windows |

Microsoft Office 2010 | Windows |

Microsoft Office 2010 Filter Pack | Windows |

Microsoft Office 2013 | Windows |

Microsoft Office 2016 | Windows |

Microsoft Office Access 2003 | Windows |

Microsoft Office Access 2007 | Windows |

Microsoft Office Access 2010 | Windows |

Microsoft Office Access 2013 | Windows |

Microsoft Office Access 2016 | Windows |

Microsoft Office Compatibility Pack | Windows |

Microsoft Office Converter Pack | Windows |

Microsoft Office Forms Server 2007 | Windows |

Microsoft Office Groove 2007 | Windows |

Microsoft Office IME | Windows |

Microsoft Office IME Japanese 2007 | Windows |

Microsoft Office InfoPath 2003 | Windows |

Microsoft Office InfoPath 2007 | Windows |

Microsoft Office OneNote 2007 | Windows |

Microsoft Office PowerPoint 2000 | Windows |

Microsoft Office PowerPoint 2000 Service Pack 3 | Windows |

Microsoft Office PowerPoint 2002 | Windows |

Microsoft Office PowerPoint 2002 Service Pack 3 | Windows |

Microsoft Office PowerPoint 2003 | Windows |

Microsoft Office PowerPoint 2003 Service Pack 3 | Windows |

Microsoft Office PowerPoint 2007 | Windows |

Microsoft Office PowerPoint 2010 | Windows |

Microsoft Office PowerPoint Viewer | Windows |

Microsoft Office PowerPoint Viewer 2003 | Windows |

Microsoft Office Publisher 2002 | Windows |

Microsoft Office Publisher 2003 | Windows |

Microsoft Office Publisher 2007 | Windows |

Microsoft Office Publisher 2010 | Windows |

Microsoft Office SharePoint Server 2007 | Windows |

Microsoft Office SharePoint Server 2010 | Windows |

Microsoft Office Small Business Accounting 2006 | Windows |

Microsoft Office Visio 2002 | Windows |

Microsoft Office Visio 2003 | Windows |

Microsoft Office Visio 2007 | Windows |

Microsoft Office Visio Professional 2002 | Windows |

Microsoft Office Visio Professional 2003 | Windows |

Microsoft Office Visio Viewer 2003 | Windows |

Microsoft Office Visio Viewer 2007 | Windows |

Microsoft Office Web Apps | Windows |

Microsoft Office Web Apps 2010 | Windows |

Microsoft Office Web Apps 2013 | Windows |

Microsoft Office Web Apps Server 2010 | Windows |

Microsoft Office Web Apps Server 2013 | Windows |

Microsoft Office Web Apps server 2013 | Windows |

Microsoft Office Word Viewer | Windows |

Microsoft Office XP | Windows |

Microsoft Office XP SP2 | Windows |

Microsoft Office XP SP3 | Windows |

Microsoft Office XP Web Components | Windows |

Microsoft OneDrive | Windows |

Microsoft OneNote 2007 | Windows |

Microsoft OneNote 2010 | Windows |

Microsoft OneNote 2013 | Windows |

Microsoft OneNote 2016 | Windows |

Microsoft Outlook | Windows |

Microsoft Outlook 2000 | Windows |

Microsoft Outlook 2002 | Windows |

Microsoft Outlook 2003 | Windows |

Microsoft Outlook 2007 | Windows |

Microsoft Outlook 2010 | Windows |

Microsoft Outlook 2013 | Windows |

Microsoft Outlook 2016 | Windows |

Microsoft Outlook Express | Windows |

Microsoft Outlook Express 5.5 | Windows |

Microsoft Outlook Express 6 | Windows |

Microsoft Outlook Express 6.0 | Windows |

Microsoft Paint 3D | Windows |

Microsoft PowerPoint | Windows |

Microsoft PowerPoint 2000 | Windows |

Microsoft PowerPoint 2002 | Windows |

Microsoft PowerPoint 2003 | Windows |

Microsoft PowerPoint 2007 | Windows |

Microsoft PowerPoint 2010 | Windows |

Microsoft PowerPoint 2013 | Windows |

Microsoft PowerPoint 2016 | Windows |

Microsoft PowerPoint Viewer | Windows |

Microsoft PowerPoint Viewer 2007 | Windows |

Microsoft PowerPoint Viewer 2010 | Windows |

Microsoft PowerShell Core | Windows |

Microsoft PowerShell Core 6.0 | Windows |

Microsoft PowerShell Core 6.1 | Windows |

Microsoft PowerShell Core 6.2 | Windows |

Microsoft PowerShell Core 7.0 | Windows |

Microsoft Powerpoint 2000 | Windows |

Microsoft Powerpoint 2002 | Windows |

Microsoft Powerpoint 2003 | Windows |

Microsoft Powerpoint 2010 | Windows |

Microsoft Powerpoint 2013 | Windows |

Microsoft Powerpoint 2016 | Windows |

Microsoft Producer 2003 | Windows |

Microsoft Project 2000 | Windows |

Microsoft Project 2002 | Windows |

Microsoft Project 2002 SP1 | Windows |

Microsoft Project 2003 | Windows |

Microsoft Project 2007 | Windows |

Microsoft Project 2010 | Windows |

Microsoft Project 2013 | Windows |

Microsoft Project 2016 | Windows |

Microsoft Project Server 2010 | Windows |

Microsoft Project Server 2013 | Windows |

Microsoft Publisher | Windows |

Microsoft Publisher 2000 | Windows |

Microsoft Publisher 2002 | Windows |

Microsoft Publisher 2003 | Windows |

Microsoft Publisher 2007 | Windows |

Microsoft Publisher 2010 | Windows |

Microsoft Publisher 2013 | Windows |

Microsoft Publisher 2016 | Windows |

Microsoft Report Viewer | Windows |

Microsoft Report Viewer 2008 Redistributable Package | Windows |

Microsoft SQL Server 2000 | Windows |

Microsoft SQL Server 2000 Analysis Services | Windows |

Microsoft SQL Server 2000 Desktop Engine (WMSDE) | Windows |

Microsoft SQL Server 2000 Reporting Services | Windows |

Microsoft SQL Server 2005 | Windows |

Microsoft SQL Server 2008 | Windows |

Microsoft SQL Server 2008 R2 | Windows |

Microsoft SQL Server 2012 | Windows |

Microsoft SQL Server 2014 | Windows |

Microsoft SQL Server 2016 | Windows |

Microsoft SQL Server 2017 | Windows |

Microsoft SQL Server 2019 | Windows |

Microsoft SQL Server Management Studio Express | Windows |

Microsoft Search Server 2008 | Windows |

Microsoft Security Essentials | Windows |

Microsoft Service Bus 1.1 | Windows |

Microsoft SharePoint Designer 2007 | Windows |

Microsoft SharePoint Designer 2010 | Windows |

Microsoft SharePoint Designer 2013 | Windows |

Microsoft SharePoint Foundation 2010 | Windows |

Microsoft SharePoint Foundation 2013 | Windows |

Microsoft SharePoint Server 2007 | Windows |

Microsoft SharePoint Server 2010 | Windows |

Microsoft SharePoint Server 2013 | Windows |

Microsoft SharePoint Server 2013 Client Components SDK | Windows |

Microsoft SharePoint Server 2016 | Windows |

Microsoft SharePoint Server 2019 | Windows |

Microsoft SharePoint Services 2.0 | Windows |

Microsoft SharePoint Services 3.0 | Windows |

Microsoft SharePoint Team Services | Windows |

Microsoft SharePoint Workspace 2010 | Windows |

Microsoft Sharepoint Server 2007 | Windows |

Microsoft Sharepoint Server 2010 | Windows |

Microsoft Sharepoint Server 2013 | Windows |

Microsoft Sharepoint Team Services | Windows |

Microsoft Silverlight | Windows |

Microsoft Silverlight 4 | Windows |

Microsoft Silverlight 5 | Windows |

Microsoft Skype For Business 2016 | Windows |

Microsoft Skype For Business Basic 2016 | Windows |

Microsoft Skype for Business 2016 | Windows |

Microsoft Skype for Business Basic 2016 | Windows |

Microsoft System Center Configuration Manager 2007 | Windows |

Microsoft System Center Configuration Manager 2007 R2 | Windows |

Microsoft System Center Configuration Manager 2007 R3 | Windows |

Microsoft System Center Operations Manager 2007 | Windows |

Microsoft System Center Operations Manager 2007 R2 | Windows |

Microsoft System Center Operations Manager 2012 | Windows |

Microsoft System Center Operations Manager 2012 R2 | Windows |

Microsoft Systems Management Server 2003 | Windows |

Microsoft Teams | Windows |

Microsoft Telnet Service | Windows |

Microsoft Transaction Server (MTS) | Windows |

Microsoft VBScript | Windows |

Microsoft VBScript 5.6 | Windows |

Microsoft VBScript 5.7 | Windows |

Microsoft VBScript 5.8 | Windows |

Microsoft Virtual Machine (VM) | Windows |

Microsoft Virtual PC 2004 | Windows |

Microsoft Virtual PC 2007 | Windows |

Microsoft Virtual Server 2005 | Windows |

Microsoft Virtual Server 2005 R2 | Windows |

Microsoft Visio 2002 | Windows |

Microsoft Visio 2002 SP2 | Windows |

Microsoft Visio 2003 | Windows |

Microsoft Visio 2007 | Windows |

Microsoft Visio 2010 | Windows |

Microsoft Visio 2013 | Windows |

Microsoft Visio 2016 | Windows |

Microsoft Visio Viewer 2002 | Windows |

Microsoft Visio Viewer 2007 | Windows |

Microsoft Visio Viewer 2010 | Windows |

Microsoft Visual Basic 6.0 | Windows |

Microsoft Visual Basic for Applications | Windows |

Microsoft Visual C++ 2005 Redistributable Package | Windows |

Microsoft Visual C++ 2005 Redistribution Pkg | Windows |

Microsoft Visual C++ 2008 Redistributable Package | Windows |

Microsoft Visual C++ 2008 Redistribution Pkg | Windows |

Microsoft Visual C++ 2010 Redistribution Pkg | Windows |

Microsoft Visual FoxPro | Windows |

Microsoft Visual FoxPro 8.0 | Windows |

Microsoft Visual FoxPro 9.0 | Windows |

Microsoft Visual Studio | Windows |

Microsoft Visual Studio .NET 2002 | Windows |

Microsoft Visual Studio .NET 2003 | Windows |

Microsoft Visual Studio 2005 | Windows |

Microsoft Visual Studio 2008 | Windows |

Microsoft Visual Studio 2010 | Windows |

Microsoft Visual Studio 2012 | Windows |

Microsoft Visual Studio 2013 | Windows |

Microsoft Visual Studio 2015 | Windows |

Microsoft Visual Studio 2017 | Windows |

Microsoft Visual Studio 2019 | Windows |

Microsoft Visual Studio Code ESLint extension | Windows |

Microsoft Visual Studio Code Maven Java extension | Windows |

Microsoft Visual Studio Team Foundation Server | Windows |

Microsoft Visual Studio Team Foundation Server 2010 | Windows |

Microsoft Visual Studio Team Foundation Server 2012 | Windows |

Microsoft Visual Studio Team Foundation Server 2013 | Windows |

Microsoft Visual Studio Team Foundation Server 2015 | Windows |

Microsoft Visual Studio Team Foundation Server 2015 Update 4.2 | Windows |

Microsoft Visual Studio Team Foundation Server 2017 | Windows |

Microsoft Visual Studio Team Foundation Server 2017 Update 3.1 | Windows |

Microsoft Visual Studio Team Foundation Server 2018 | Windows |

Microsoft Visual Studio Team Foundation Server 2018 Update 1.1 | Windows |

Microsoft Visual Studio Team Foundation Server 2018 Update 1.2 | Windows |

Microsoft Visual Studio Team Foundation Server 2018 Update 2 | Windows |

Microsoft Visual Studio Team Foundation Server 2018 Update 3 | Windows |

Microsoft Visual Studio Team Foundation Server 2018 Update 3.1 | Windows |

Microsoft Visual Studio Team Foundation Server 2018 Update 3.2 | Windows |

Microsoft Windows Azure Software Development Kit | Windows |

Microsoft Windows Backup Manager | Windows |

Microsoft Windows Defender | Windows |

Microsoft Windows Essentials 2011 | Windows |

Microsoft Windows Essentials 2012 | Windows |

Microsoft Windows Fax Services Cover Page Editor | Windows |

Microsoft Windows HTTP Services | Windows |

Microsoft Windows Live Mail | Windows |

Microsoft Windows Live OneCare | Windows |

Microsoft Windows Mail | Windows |

Microsoft Windows Media Center | Windows |

Microsoft Windows Media Center TV Pack | Windows |

Microsoft Windows Message Queuing Service | Windows |

Microsoft Windows Messenger | Windows |

Microsoft Windows Messenger 4.7 | Windows |

Microsoft Windows Messenger 5.1 | Windows |

Microsoft Windows Remote Desktop Connection 6.1 | Windows |

Microsoft Windows Remote Desktop Connection 7.0 | Windows |

Microsoft Windows Remote Desktop Connection 7.1 | Windows |

Microsoft Windows Remote Desktop Connection 8.0 | Windows |

Microsoft Windows Remote Desktop Connection 8.1 | Windows |

Microsoft Windows Search 4.0 | Windows |

Microsoft Windows SharePoint Services 2.0 | Windows |

Microsoft Windows SharePoint Services 3.0 | Windows |

Microsoft Windows Workstation Service | Windows |

Microsoft Wireless Display Adapter | Windows |

Microsoft Wireless LAN AutoConfig Service | Windows |

Microsoft Word | Windows |

Microsoft Word 2000 | Windows |

Microsoft Word 2002 | Windows |

Microsoft Word 2003 | Windows |

Microsoft Word 2007 | Windows |

Microsoft Word 2010 | Windows |

Microsoft Word 2013 | Windows |

Microsoft Word 2016 | Windows |

Microsoft Word 97 | Windows |

Microsoft Word 98 | Windows |

Microsoft Word Viewer | Windows |

Microsoft Word for Windows 6.0 Converter | Windows |

Microsoft Wordpad | Windows |

Microsoft Works | Windows |

Microsoft Works 6-9 File Converter | Windows |

Microsoft Works 8 | Windows |

Microsoft Works 8.5 | Windows |

Microsoft Works 9 | Windows |

Microsoft XML Core Services 3.0 | Windows |

Microsoft XML Core Services 4.0 | Windows |

Microsoft XML Core Services 5.0 | Windows |

Microsoft XML Core Services 6.0 | Windows |

Microsoft live meeting 2007 | Windows |

Microsoft VS code TS-Lint extension | Windows |

Microsoft VS code Remote-SSH extension | Windows |

Microsoft VS code Language Support for Java extension | Windows |

Microsoft VS code Java Extension pack | Windows |

VS Code GitHub Pull Requests Extension | Windows |

VS Code Kubernetes Tools Extension | Windows |

VS Code Remote Containers | Windows |

Microsoft Web Media Extensions | Windows |

Microsoft Accessibility Insights for Web | Windows |

Microsoft .Net Education Bundle and .NET install tool | Windows |

.NET Education Bundle SDK Install Tool | Windows |

.NET Install Tool for Extension Authors | Windows |

Microsoft Remote Desktop Client | Windows |

Microsoft VS code jshint extension | Windows |

Microsoft VS code Python Extension | Windows |

PowershellGet Module | Windows |

Microsoft Windows Codecs extensions | Windows |

Microsoft Azure AD Connect | Windows |

Microsoft Azure AD Connect Provisioning Agent | Windows |

Azure Open Management Infrastructure | Windows |

Microsoft Office 2019 | Windows |

Microsoft Office 2021 LTSC | Windows |

Microsoft WSL extension | Windows |

Microsoft Office 2021 for Mac | Windows |

Microsoft Endpoint Configuration Manager | Windows |

Microsoft Visual Studio Code Jupyter extension | Windows |

Microsoft Dynamics NAV 2018 | Windows |

Microsoft Windows Sysmon | Windows |

Microsoft Windows Terminal | Windows |

Microsoft Visual Studio 2022 | Windows |

Microsoft .NET core runtime 7.0 | Windows |

Microsoft 3d Builder | Windows |

Microsoft Azure Service Fabric | Windows |

Sharepoint Server Subscription edition | Windows |

Microsoft Remote Desktop App | Windows |

Microsoft SQL Server 2022 | Windows |

Microsoft TeamsJS | Windows |

Apache CouchDB | Windows |

Atlassian Bamboo CI Server | Windows |

Avant Browser | Windows |

Avast! AntiVrius | Windows |

AVG AntiVirus | Windows |

Bit Defender | Windows |

BSPlayer | Windows |

CA Internet Security Suite | Windows |

CuteFTP | Windows |

Docker | Windows |

Dropbox | Windows |

F-Secure AntiVirus | Windows |

FileZilla Server | Windows |

FireBird | Windows |

Flock | Windows |

Foxit PhantomPDF | Windows |

GIMP | Windows |

GoodTech SSH Server | Windows |

Google backup and sync | Windows |

IBM DB2 | Windows |

IBM WebSphere Application Server | Windows |

ImageMagick | Windows |

ImgBurn | Windows |

IrfanView | Windows |

KasperSky AV | Windows |

KM Player | Windows |

Mongo DB | Windows |

Novell Groupwise | Windows |

PHP | Windows |

Puppet Agent | Windows |

RaidenFTPD | Windows |

Recuva | Windows |

Ruby | Windows |

Ruby on Rails | Windows |

SolarWinds TFTP Server | Windows |

Telegram Desktop | Windows |

Trend Micro Internet Security | Windows |

Vmware Horizontal Client | Windows |

WinGate | Windows |

WSO2 API Manager | Windows |

BlueJeans Desktop | Windows |

Cisco Jabber | Windows |

Cisco Proximity | Windows |

RSA Secure ID Token | Windows |

Solarwinds Event Log Forwarder | Windows |

Solarwinds SCP/SFTP Server | Windows |

PHP for WAMP/XAMPP | Windows |

Indusoft WebStudio | Windows |

Apache Spark | Windows |

Grails Framework | Windows |

TechSmith Screen Capture Codec | Windows |

MS Azure RTOS | Windows |

Amazon Chime | Windows |

VeraCrypt | Windows |

Atom | Windows |

Mimecast | Windows |

Amazon Chime | Windows |

Httrack | Windows |

Clickshare extension | Windows |

Pair Downloader | Windows |

Techsmith camtasia | Windows |

Spring Cloud Function | Windows |

Wazuh Agent | Windows |

Jamovi | Windows |

Apache Jena | Windows |

Node.js | Windows |

Bento4 | Windows |

Atlassian Jira Server | Windows |

Okta ScaleFT | Windows |

Atlassian Bitbucket Server | Windows |

Apache Commons Config | Windows |

softether VPN client | Windows |

3CX DesktopApp | Windows |

Apache derby | Windows |

Apache SSHD | Windows |

Appium Desktop | Windows |

Dell EMC OpenManage Server Administrator | Windows |

dojo | Windows |

Expo Software Development Kit | Windows |

FasterXML Jackson-databind | Windows |

Malwarebytes | Windows |

PaperCut NG | Windows |

Unreal Engine | Windows |

Sobald der Agent auf einem Endgerät installiert ist, beginnt die erste Überprüfung. Je nach Umfang der vorhandenen Software kann es zwischen einer und mehreren Stunden dauern, bis die Ergebnisse in der Plattform sichtbar sind.

Sobald der Agent auf dem Endgerät installiert ist, beginnt die erste Überprüfung. Es kann bis zu einer Stunde dauern, bis die ersten Ergebnisse in der Plattform ersichtlich sind.

Netzwerk Check

Die Überprüfung der internen Netzwerkinfrastruktur ermöglicht die Erkennung von Schwachstellen auf Geräten im internen Netzwerk, auf denen kein lywand Agent installiert ist.

Um interne Netzwerk Checks durchführen zu können, ist zunächst die Konfiguration eines speziellen Gateways erforderlich. Dieses Gateway wird im internen Netzwerk platziert und stellt eine Verbindung zu einem Scan-Cluster her, der die Durchführung des Netzwerk Checks übernimmt. Der hierbei verwendete Scan-Cluster (Greenbone Cloud Services) ist eine Entwicklung der Greenbone AG, einem weltweit führenden Anbieter von Open Source Schwachstellenmanagement.

Der Prüfbereich für interne Netzwerk Checks umfasst eine Vielzahl von Systemen, die von unserem Asset Discovery Feature im angegebenen Netzwerk erkannt werden.

Dies beinhaltet Gerätetypen wie Linux-Server, Drucker, IoT-Devices, Router, Smartphones, uvm.

Bekannte Sicherheitslücken (CVE)

Konfiguration und Verschlüsselung

Systemhärtung

Die Häufigkeit von Checks der internen Infrastruktur kann vom Benutzer in der Plattform konfiguriert werden. Zur Auswahl stehen dabei wöchentliche, monatliche oder vierteljähliche Sicherheitsüberprüfungen. Ebenso ist es jederzeit möglich, bei Bedarf einen internen Netzwerk Check manuell in der Plattform anzustoßen.

Ein interner Netzwerk Check kann je nach Größe des Netzes und Anzahl der vorhandenen Geräte bis zu mehreren Stunden dauern. Sobald die Prüfung abgeschlossen ist, werden die Ergebnisse in der Plattform aktualisiert.

2. Aufbereitung der Ergebnisse

Lywand zeigt die Ergebnisse eines Security Audits je nach Anwendungsfall auf verschiedene Arten an. Für einen groben Überblick eignet sich das Security Dashboard. Für die Visualisierung der Schwachstellen eignet sich die Haus Analogie. Für technische Details eignen sich sowohl die Seiten Check Insights als auch Schwachstellen.

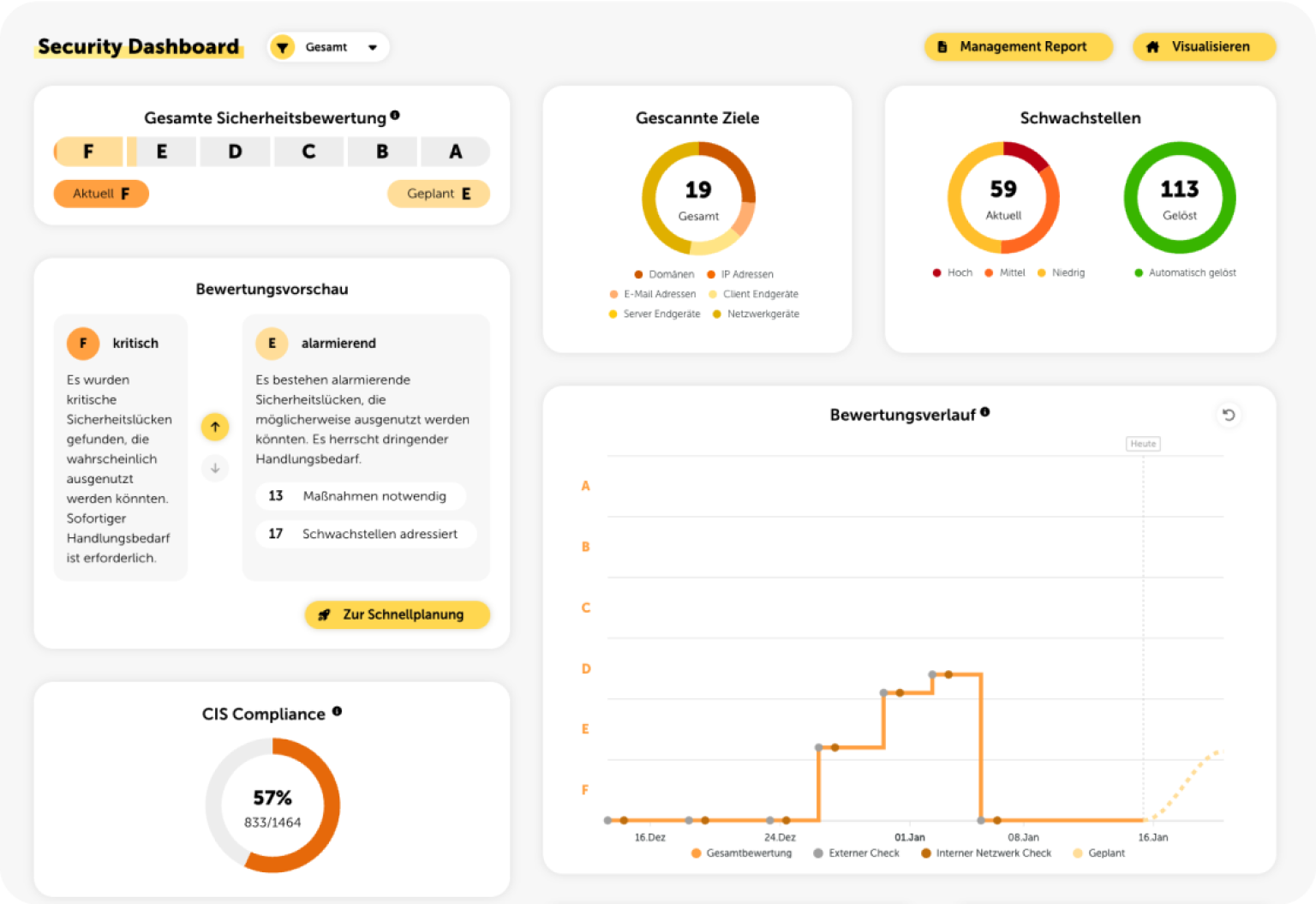

Security Dashboard

Nach Abschluss eines Security Audits wird die Sicherheitslage des Unternehmens in übersichtlicher Art und Weise am Security Dashboard dargestellt. Konkret werden folgende Ergebnisse angezeigt:

Allgemeine Sicherheitsbewertung, im amerikanischen Schulnotensystem von A-F

Übersicht über Anzahl & Risikoverteilung der Schwachstellen

Historischer Verlauf der Bewertungen

Auflistung der verwundbarsten Ziele und Produkte

Einzelne Bewertung verschiedener Sicherheitskategorien (Passwörter, Softwareaktualität, Websicherheit,..)

Haus Analogie

Bei der Haus Analogie handelt sich um eine grafisch aufbereitete Darstellung der Sicherheitslage. Mithilfe der Abbildung eines Hauses wird die aktuelle Sicherheitslage des Unternehmens bildlich dargestellt. Dabei wird zwischen fünf verschiedene Teilbereiche unterschieden: Haustür, Fassade, Fenster, Briefkasten und Müll. Diese spiegeln den Zustand des Hauses - und somit die aktuelle IT-Sicherheitslage - wider.

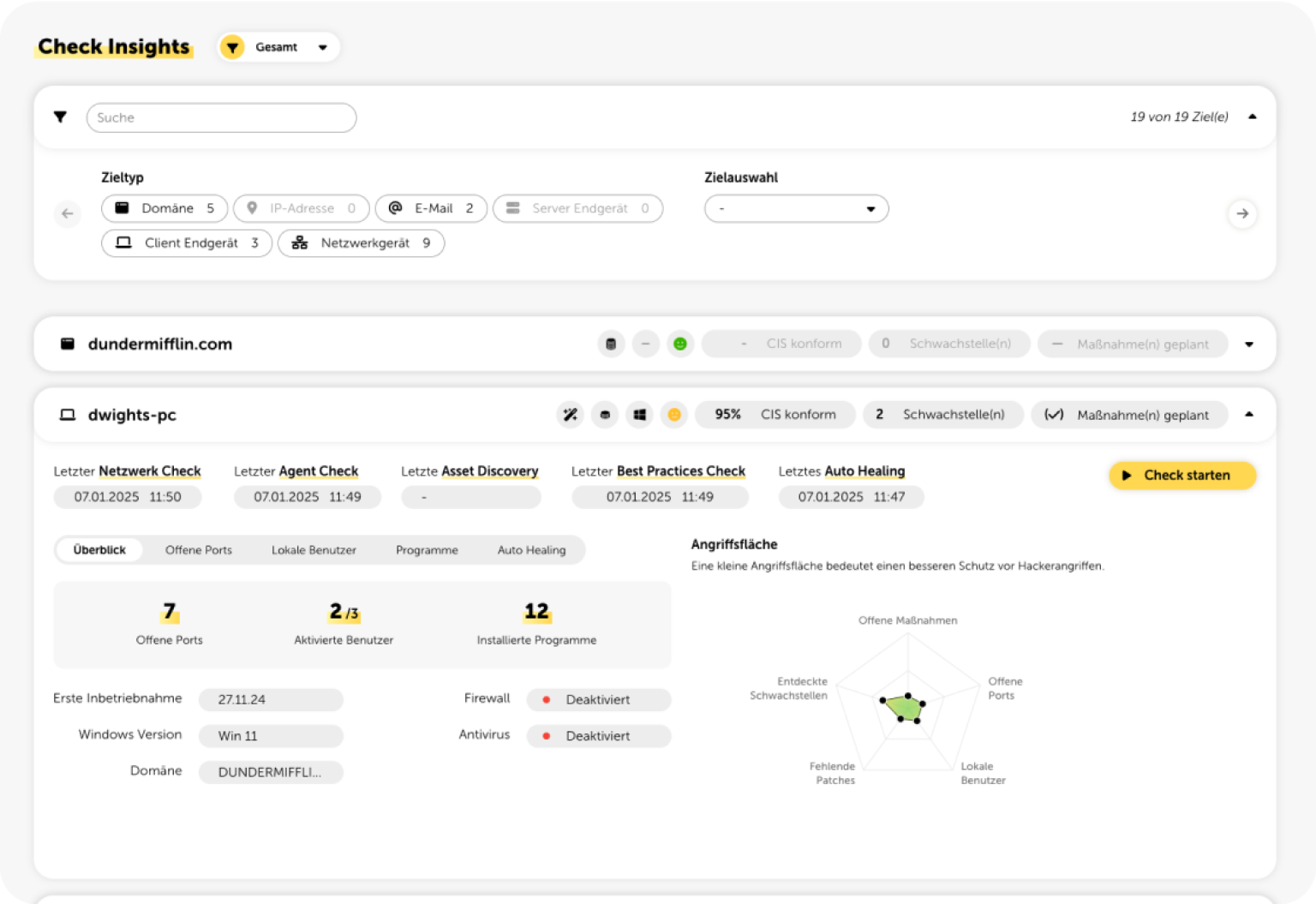

Check Insights

In den Check Insights gibt es alle Informationen zur Sicherheitsüberprüfung sowie die angewandten Checkmethoden. Diese Registerkarte ist besonders aufschlussreich, um den IST-Zustand der überprüften Ziele einzusehen. Hier werden zum Beispiel offene Ports, aktivierte Benutzer und installierte Programme sowie Infos zur ersten Inbetriebnahme, Windows Version, Domäne, Firewall und Antivirus angezeigt.

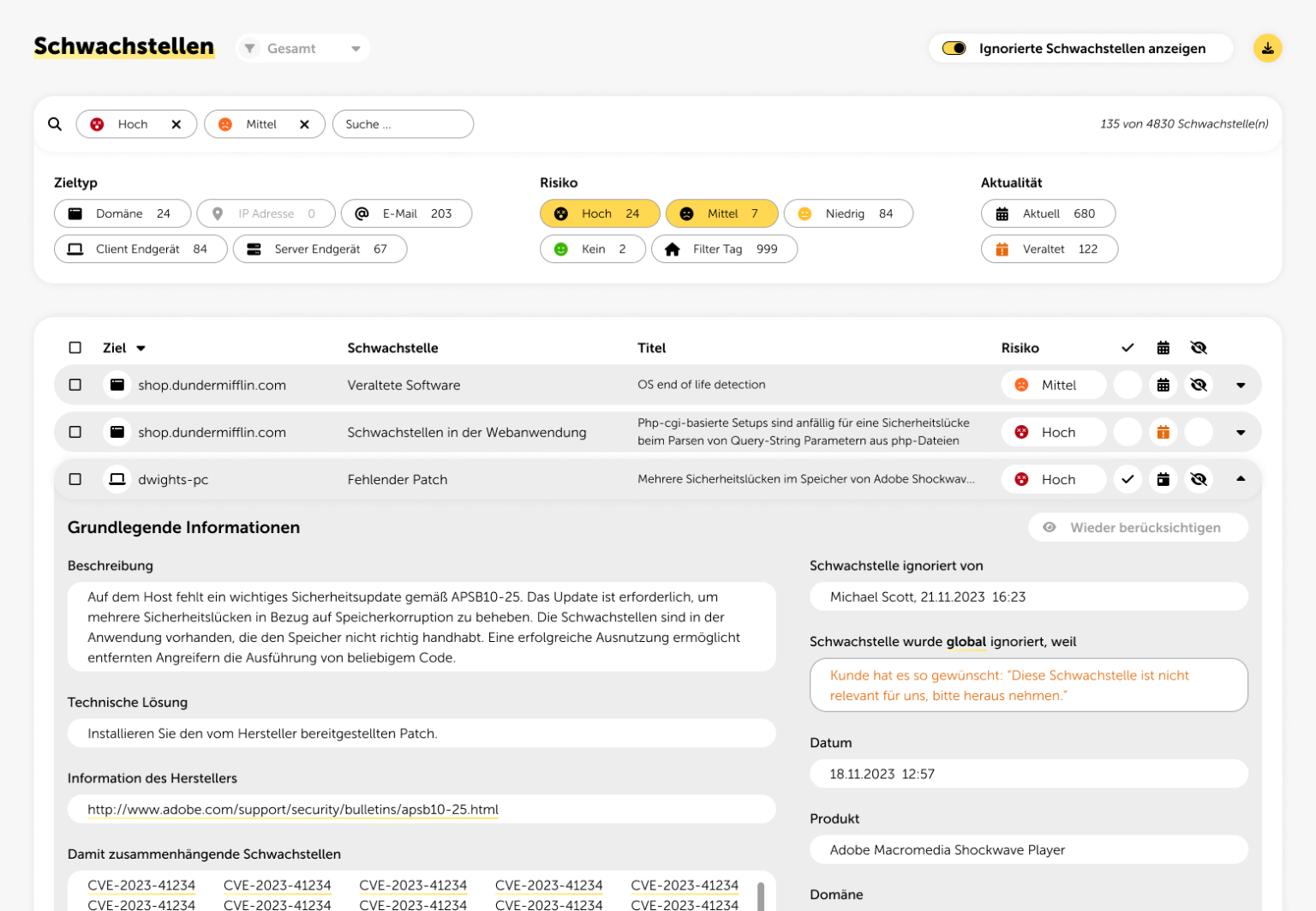

Schwachstellen

Im Menüpunkt „Schwachstellen“ gibt es eine Auflistung aller gefundenen Schwachstellen mit den jeweiligen Detailinformationen:

Beschreibung & technische Lösung, um die Schwachstelle zu beheben

Nachweis, auf Basis welcher Überprüfung die Schwachstelle gefunden wurde

Risiko Aufschlüsselung & CVSS Vektor zur Beurteilung der Kritikalität

Datum, wann die Schwachstelle gefunden wurde

Netzwerk-Port, IP Adresse(n) & Lösungstyp

Empfohlene Maßnahmen

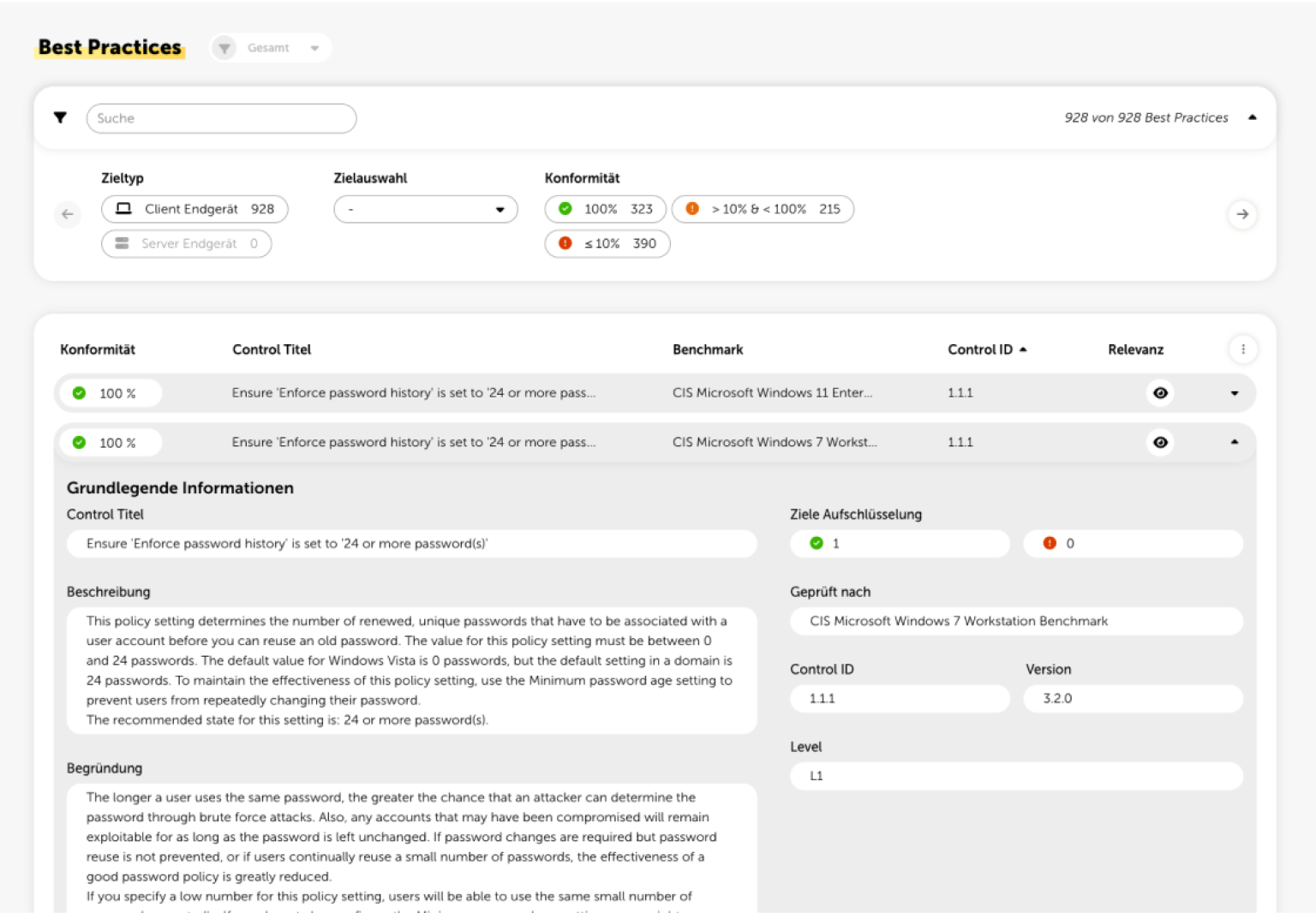

Best Practices

Im Menüpunkt "Best Practices" gibt es einen Überblick über die Konformität der Ziele nach CIS Benchmarks.

Dabei kann der Erfüllungsgrad der CIS Benchmarks eingesehen, sowie detaillierte Beschreibungen und Auswirkungen der einzelnen CIS Benchmark Controls angezeigt werden.

3. Schwachstellenmanagement

Priorisierung der Schwachstellen

Für jede Schwachstelle wird eine individuelle Risikobewertung erstellt, die sich aus folgenden Faktoren zusammensetzt:

Schweregrad: Zur Bestimmung des Schweregrads wird CVSS (Common Vulnerability Scoring System) verwendet. Dieser Score berücksichtigt verschiedene Metriken wie die Auswirkungen auf die Vertraulichkeit, Integrität und Verfügbarkeit von Daten sowie die Komplexität der Ausnutzung der Schwachstelle.

Eintrittswahrscheinlichkeit: EPSS (Exploit Prediction Scoring System) wird verwendet, um die Eintrittswahrscheinlichkeit zu bestimmen. Dabei wird täglich mithilfe von künstlicher Intelligenz ermittelt, wie wahrscheinlich es ist, dass die entdeckte Schwachstelle innerhalb der nächsten 30 Tage von einem Angreifer ausgenutzt wird.

Bekannte ausgenutzte Sicherheitslücke: Der Katalog von CISA's Known Exploited Vulnerabilities (KEV) zeigt, ob eine Schwachstelle bereits erfolgreich ausgenutzt wurde, sowie Schwachstellen, die mit Ransomware-Kampagnen in Verbindung stehen.

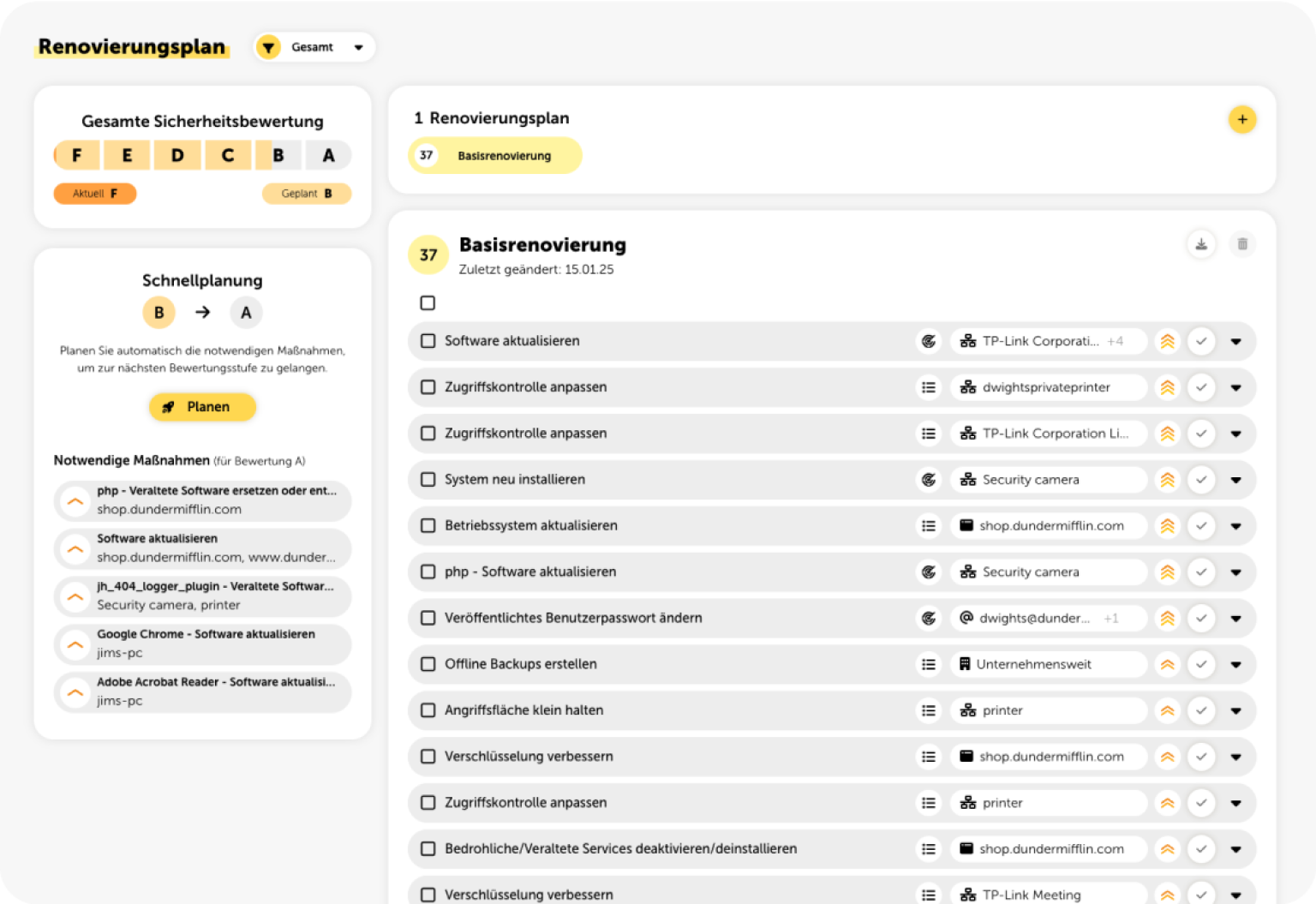

Planung von Maßnahmen

Zur Verbesserung der IT-Sicherheit schlägt lywand konkrete Handlungsempfehlungen zur Lösung der gefundenen Schwachstellen vor. Diese werden gruppiert, sodass es mit einer geringen Anzahl an Maßnahmen möglich ist eine Vielzahl an Schwachstellen zu beheben. Maßnahmen können im Renovierungsplan, in den einzelnen Sicherheitskategorien oder auf der Seite Schwachstellen geplant werden. Der Renovierungsplan dient dabei als To-do-Liste, um bei der Planung & Umsetzung der Maßnahmen zu unterstützen.

Behebung der Schwachstellen

Lywand bietet umfangreiche Informationen zur Behebung von Schwachstellen. Dabei kann man von der Maßnahme bis hin zu den einzelnen Schwachstellen navigieren. Sobald eine Maßnahme erledigt wurde, kann diese im Renovierungsplan in der entsprechenden Zeile abhakt werden.

Optional können interne Schwachstellen mithilfe des Features „Auto-Healing“ auf den Endgeräten automatisiert behoben werden. Folgende Produkte können automatisiert über den Agent upgedatet werden:

Microsoft Windows Suite

Java ab Version 6

Firefox ab Version 31

Foxit PDF Reader

Validierung der Schwachstellen

Bei der nächsten Sicherheitsüberprüfung wird von lywand überprüft, ob die umgesetzte Maßnahme tatsächlich wirkt und die Sicherheitslücken damit behoben werden konnten.

4. Reporting & Datenexport

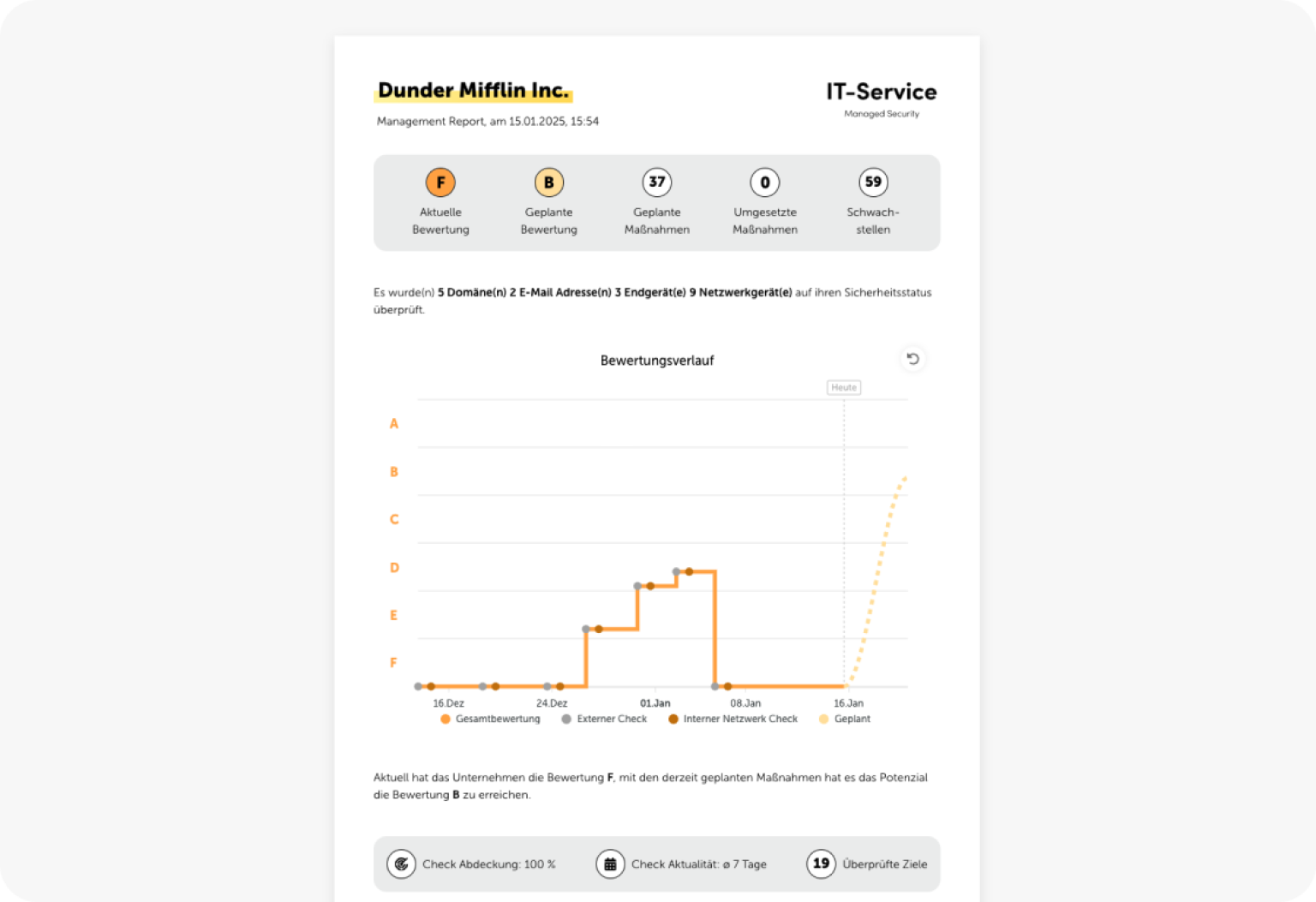

Management Report

Der Management Report fasst die Ergebnisse der Sicherheitsüberprüfung kompakt und leicht verständlich zusammen. Neben der aktuellen Gesamtbewertung enthält er eine Aufschlüsselung der besten und schlechtesten Kategorien.

Außerdem wird angezeigt, wie sich die Bewertung über die Zeit entwickelt hat und welche Bewertung mit den geplanten Maßnahmen erreicht werden kann. Zusätzlich werden die überprüften Ziele, deren Risiko und die angewandten Prüfmethoden aufgelistet.

Exportmöglichkeiten

Maßnahmen: Der Renovierungsplan umfasst alle geplanten Maßnahmen und kann als CSV-Datei exportiert werden.

Schwachstellen: Detailinformationen zu den Schwachstellen können per CSV exportiert werden.

Best Practices: Die CIS Benchmark Controls können als CSV Datei exportiert werden, einschließlich detaillierter Beschreibungen, Erfüllungsgrad und Auflistung der erfüllten und nicht erfüllten Ziele.

5. Architektur

Lywand wird in der AWS Cloud in Frankfurt in Deutschland betrieben. Das Rechenzentrum ist sowohl physisch als auch digital gesichert und nach bewährten IT-Standards zertifiziert (Zertifizierungen ISO 27001, ISO 27017, ISO 27018, PCI DSS und viele mehr).

6. Zertifizierbarkeit

Die Auseinandersetzung mit dem Thema Risiko- und Schwachstellenmanagement wird von vielen Unternehmen vorausgesetzt. Besonders in diesen Punkten unterstützt lywand umfassend und hilft bei der Implementierung folgender Zertifizierungen oder Management Systemen:

ISMS

NIS2

ISO 27001

TISAX

IT-Grundschutz nach BSI

7. Datenschutz

Als österreichisches Unternehmen unterliegt lywand sämtlichen Rechtsvorschriften der europäischen Union. Damit einhergehend arbeitet lywand DSGVO konform und legt höchsten Wert auf den Schutz der Daten. Bei Bedarf kann jederzeit ein Auftragsverarbeitungsvertrag (AVV) angefordert werden.

Die Server von lywand werden innerhalb der EU, genauer gesagt in Frankfurt/Deutschland gehostet. Das Rechenzentrum verfügt über höchste Sicherheitsstandards und Zertifizierungen.

Technische und organisatorische Maßnahmen

Folgende technischen und organisatorischen Maßnahmen werden ergriffen, um die personenbezogenen Daten zu schützen.

Die Zutrittskontrolle wird im Rechenzentrum Frankfurt durch AWS sichergestellt und ist nach ISO/IEC 27001:2013 zertifiziert. Diese Zertifizierungen werden von unabhängigen externen Auditoren durchgeführt.

Zugang auf die Datenverarbeitenden Systeme wird mittels folgender Maßnahmen sichergestellt:

Technische Maßnahmen:

Multi-Faktor-Authentifizierung (Benutzername, Passwort, OTP, Biometrie)

Zugriff nur über protokollierten Bastion-Host mittels asymmetrischer Kryptographie

Zero-Trust Umgebung

Keine Veröffentlichung von Remote-Zugängen

Verschlüsselung von Datenträgern

Protokollierte und Manipulationssichere Infrastruktur durch „Infrastructure as Code“

Organisatorische Maßnahmen:

Benutzerberechtigungen werden protokolliert und versioniert

Zentrale Passwortvergabe

Erzwingung eines sicheren Passworts

Maßnahmen, die gewährleisten, dass die zur Benutzung eines Datenverarbeitungssystems Berechtigten ausschließlich auf die ihrer Zugriffsberechtigung unterliegenden Daten zugreifen können, und dass personenbezogene Daten bei der Verarbeitung, Nutzung und nach der Speicherung nicht unbefugt gelesen, kopiert, verändert oder entfernt werden können:

Technische Maßnahmen:

Verschlüsselung von Datenträgern

Organisatorische Maßnahmen:

Daten werden außerhalb der Datenverarbeitenden Systeme nicht benötigt

Rollenbasierte Zugriffskontrolle

Maßnahmen, die gewährleisten, dass zu unterschiedlichen Zwecken erhobene Daten getrennt verarbeitet werden können:

Technische Maßnahmen:

Trennung von Produktiv- und Testumgebung

Physikalische Trennung der Systeme (befinden sich in unterschiedlichen Rechenzentren)

Mandantenfähigkeit der Datensätze

Maßnahmen, die gewährleisten, dass personenbezogene Daten bei der elektronischen Übertragung oder während ihres Transports oder ihrer Speicherung auf Datenträger nicht unbefugt gelesen, kopiert, verändert oder entfernt werden:

Technische Maßnahmen:

Transportverschlüsselung

Maßnahmen, die gewährleisten, dass nachträglich überprüft und festgestellt werden kann, ob und von wem personenbezogene Daten in Datenverarbeitungssysteme eingegeben, verändert oder entfernt worden sind:

Technische Maßnahmen:

Technische Protokollierung der Eingabe, Änderung und Löschung von Zugangsdaten

Es ist keine Pseudonymisierung der Daten notwendig. Test- und Entwicklungssysteme arbeiten mit künstlichen Testdaten.

Maßnahmen, die eine Verschlüsselung von Daten gewährleisten:

Technische Maßnahmen:

Verschlüsselung der Daten im Transport mittels TLS

Datenbankverschlüsselung (AES-256)

Verschlüsselter und kontrollierter Zugriff auf Datenverarbeitenden Systeme

Maßnahmen, die gewährleisten, dass personenbezogene Daten gegen zufällige Zerstörung oder Verlust geschützt sind:

Technische Maßnahmen:

Verwendung von ausfallsicheren Speichermethoden (Verfügbarkeit: 99,999999999% / Jahr)

Datenspiegelung zwischen zwei Rechenzentren

Tägliche Backups

Organisatorische Maßnahmen:

Regelmäßige Tests zur Datenwiederherstellung

Aufbewahrung der Datensicherung außerhalb des Serverraums

Maßnahmen, die gewährleisten, dass personenbezogene Daten gegen zufällige Zerstörung oder Verlust geschützt sind:

Technische Maßnahmen:

Automatisches einspielen von Systemaktualisierungen

Redundanter Cluster

Automatische Skalierung der Cluster-Ressourcen

Maßnahmen, die gewährleisten, dass personenbezogene Daten gegen zufällige Zerstörung oder Verlust geschützt sind:

Technische Maßnahmen:

Das redundante Applikations-Cluster wird automatisiert über Terraform bereitgestellt und per Design nicht anfällig auf zufällige Zerstörung oder Verlust. Eine Wiederherstellung wäre aufgrund des protokollierten Infrastruktur-Codes und der zahlreichen Redundanzen sehr rasch möglich.

Maßnahmen, die gewährleisten, dass personenbezogene Daten, die im Auftrag verarbeitet werden, nur entsprechend den Weisungen des Auftragsgebers verarbeitet werden können.

Organisatorische Maßnahmen:

Aufgrund des Prinzips der Datensparsamkeit, werden nur minimale Daten verarbeitet, die zwingend notwendig sind für die Erbringung der Dienstleistung.

Verarbeitete Daten werden nur innerhalb von go.lywand.com verwendet.

Sicherstellung der Vernichtung von Daten nach Beendigung des Auftrags

Maßnahmen, die gewährleisten, dass Methoden evaluiert werden, um die gesetzlichen und betrieblichen Anforderungen des Datenschutzes systematisch zu planen, organisieren, steuern und kontrollieren.

Organisatorische Maßnahmen

Verankerung der Position des Datenschutzbeauftragen auf C-Level

Mitarbeiterschulung zum Datenschutz

Verpflichtung der Mitarbeiter auf das Datengeheimnis

Maßnahmen, die gewährleisten, dass Sicherheitsvorfällen vorgebeugt werden kann oder im Falle von bereits eingetretenen Sicherheitsvorfällen, dass Daten und Systeme geschützt werden können, und eine schnelle Analyse und Behebung des Sicherheitsvorfalls durchgeführt werden kann:

Technische Maßnahmen:

Zero-Trust Infrastruktur

Laufende Sicherheits-Scans

Einsatz von Firewall und deren regelmäßige Aktualisierung

Einsatz von Spamfilter und deren regelmäßige Aktualisierung

Einsatz von Virenscanner und deren regelmäßige Aktualisierung

Organisatorische Maßnahmen:

Dokumentation von Sicherheitsvorfällen

Einbindung von Datenschutzbeauftragen in Sicherheitsvorfälle

Klarer Prozess zur Regelung von Verantwortlichkeiten bei Sicherheitsvorfällen

Maßnahmen, die gewährleisten, dass bereits durch die entsprechende Technikgestaltung (Privacy by Design) und Werkseinstellungen (Privacy by Default) einer Software vorab ein gewisser Datenschutzniveau herrscht.

Organisatorische Maßnahmen:

Personenbezogene Daten werden nur zweckerforderlich erhoben

Prinzip der Datensparsamkeit in der Softwarearchitektur abgebildet

Gewährleistung einer einfachen Ausübung des Widerrufsrechts eines Betroffenen

8. Support

Der First-Level-Support wird direkt vom lywand-Partner an die Kunden geleistet. Sollte der Partner Unterstützung benötigen, steht lywand ihm zur Seite. Typische Supportanfragen könnten Bugfixing, die Bearbeitung von Fehlalarmen (False Positives), Fragen zu Funktionen und Ähnliches umfassen.