Mit regelmäßigen Security Audits den Hackern voraus.

Unsere Security Audit Plattform wurde speziell für IT-Dienstleister entwickelt, um das Sicherheitsniveau Ihres Unternehmens mit gezielten Maßnahmen zu steigern – und so Ihr Unternehmen zu einem unattraktiven Ziel für Angreifer zu machen.

Warum regelmäßige Audits entscheidend sind

Automatisierte Angriffe, Digitalisierung und die zunehmende Komplexität der IT-Infrastrukturen machen es immer schwieriger, den Überblick über die IT-Sicherheitslage zu behalten.

Die Angriffsfläche wächst täglich und die fehlende Sichtbarkeit der eigenen IT-Sicherheitslage birgt Risiken. Eine einzelne Sicherheitslücke kann einem Hacker ausreichen, um unbemerkt in Ihr System einzudringen.

Regelmäßige Überprüfungen sind daher notwendig, um Schwachstellen schnell zu identifizieren und zu beheben.

So funktioniert's

Automatisierte Security Audits der gesamten IT-Infrastruktur

Einfache Bewertung sowie wichtige Keyfacts zur Sicherheitslage

Handlungsempfehlungen zur Verbesserung der IT-Sicherheit

Kompakter Report sowie Darstellung anhand einer Hausanalogie

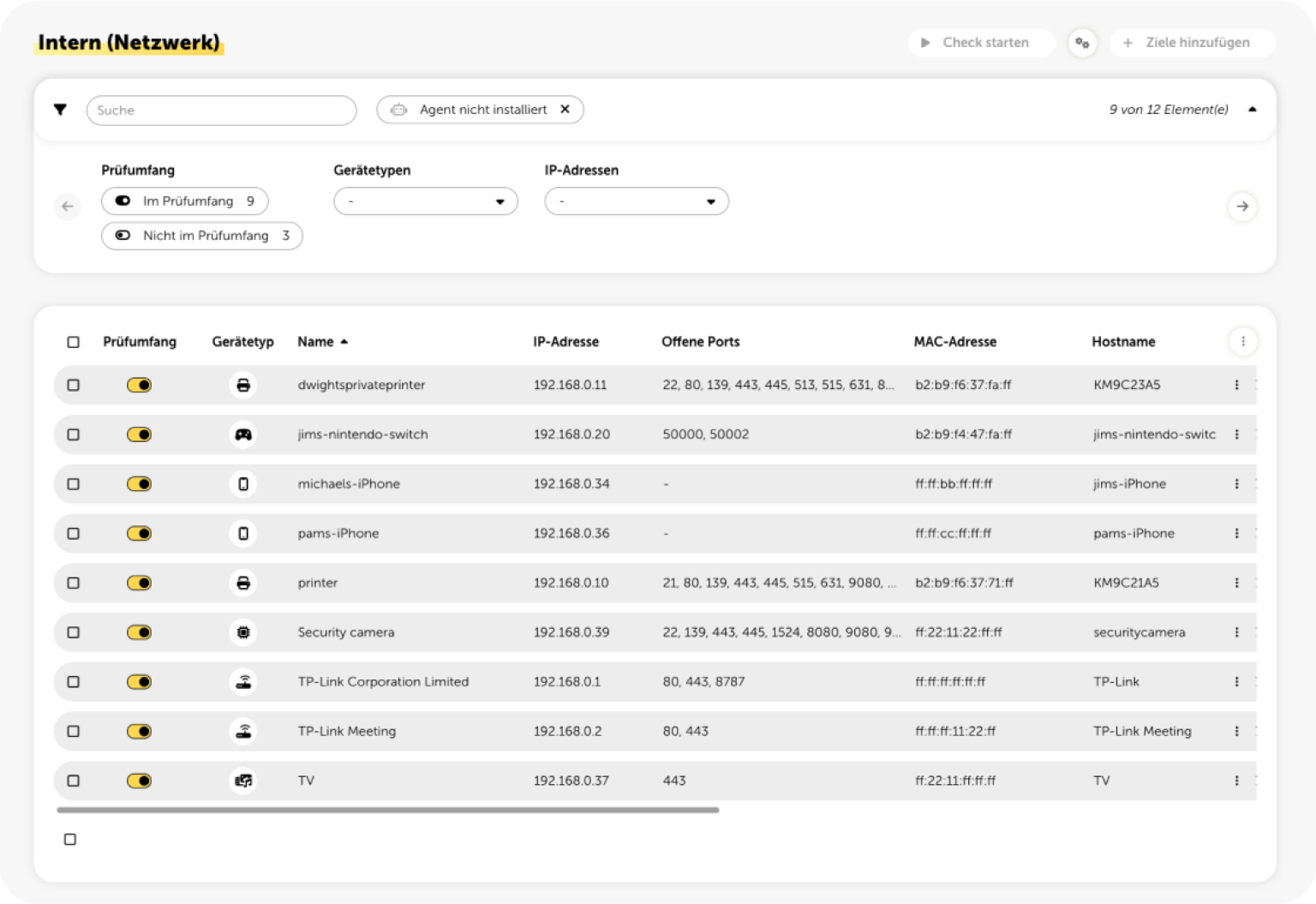

Automatisierte Security Audits der gesamten IT-Infrastruktur

Mit lywand kann Ihr IT-Dienstleister regelmäßig eine umfassende Sicherheitsprüfung durchführen – ganz aus der Perspektive eines potenziellen Angreifers. Dabei wird Ihre externe Infrastruktur, einschließlich (Sub-)Domains, E-Mail-Adressen und IP-Adressen, sorgfältig auf Schwachstellen und mögliche Einfallstore analysiert. Zudem wird überprüft, ob entwendete Unternehmensdaten im Darknet auftauchen.

Ihre interne Infrastruktur, wie Laptops und Server, wird täglich mithilfe eines Agents auf bekannte Sicherheitslücken (CVEs), Best-Practice-Konfigurationen und aktuelle Patchstände geprüft. Zusätzlich werden grundlegende Sicherheitsmechanismen wie die Windows Firewall, Antivirensoftware und die Nutzung von Office-Makros kontrolliert. Mit dem Netzwerk Check werden alle Netzwerkgeräte, wie z.B. Drucker und Smartphones über ein Gateway überprüft.

Einfache Bewertung sowie wichtige Keyfacts zur Sicherheitslage

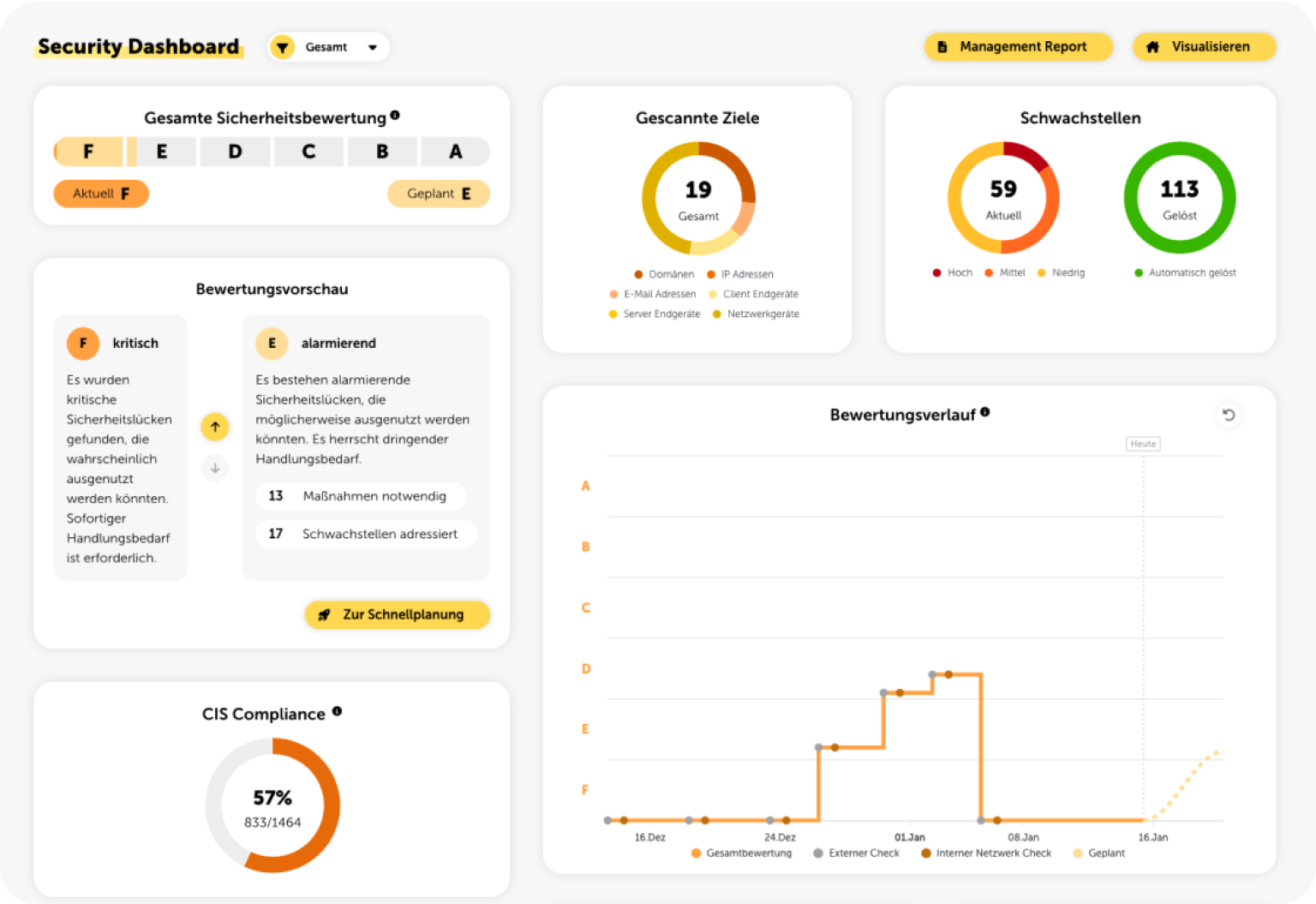

Nach Abschluss eines Security Audits wird die Sicherheitslage Ihres Unternehmens im Security Dashboard übersichtlich dargestellt. Sie erhalten eine allgemeine Sicherheitsbewertung, die durch eine detaillierte Analyse der Schwachstellen einschließlich ihrer Anzahl und Risikoverteilung ergänzt wird.

Das Dashboard zeigt auch den historischen Verlauf der Bewertungen, so dass Fortschritte und Trends klar nachvollziehbar sind. Ein besonderes Augenmerk wird auf die am meisten gefährdeten Ziele und Produkte sowie auf eine individuelle Bewertung verschiedener Sicherheitskategorien wie z.B. Passwörter gelegt. Diese ganzheitliche Darstellung bietet Ihrem IT-Dienstleister einen fundierten Einblick in den IST-Zustand Ihrer IT-Sicherheit.

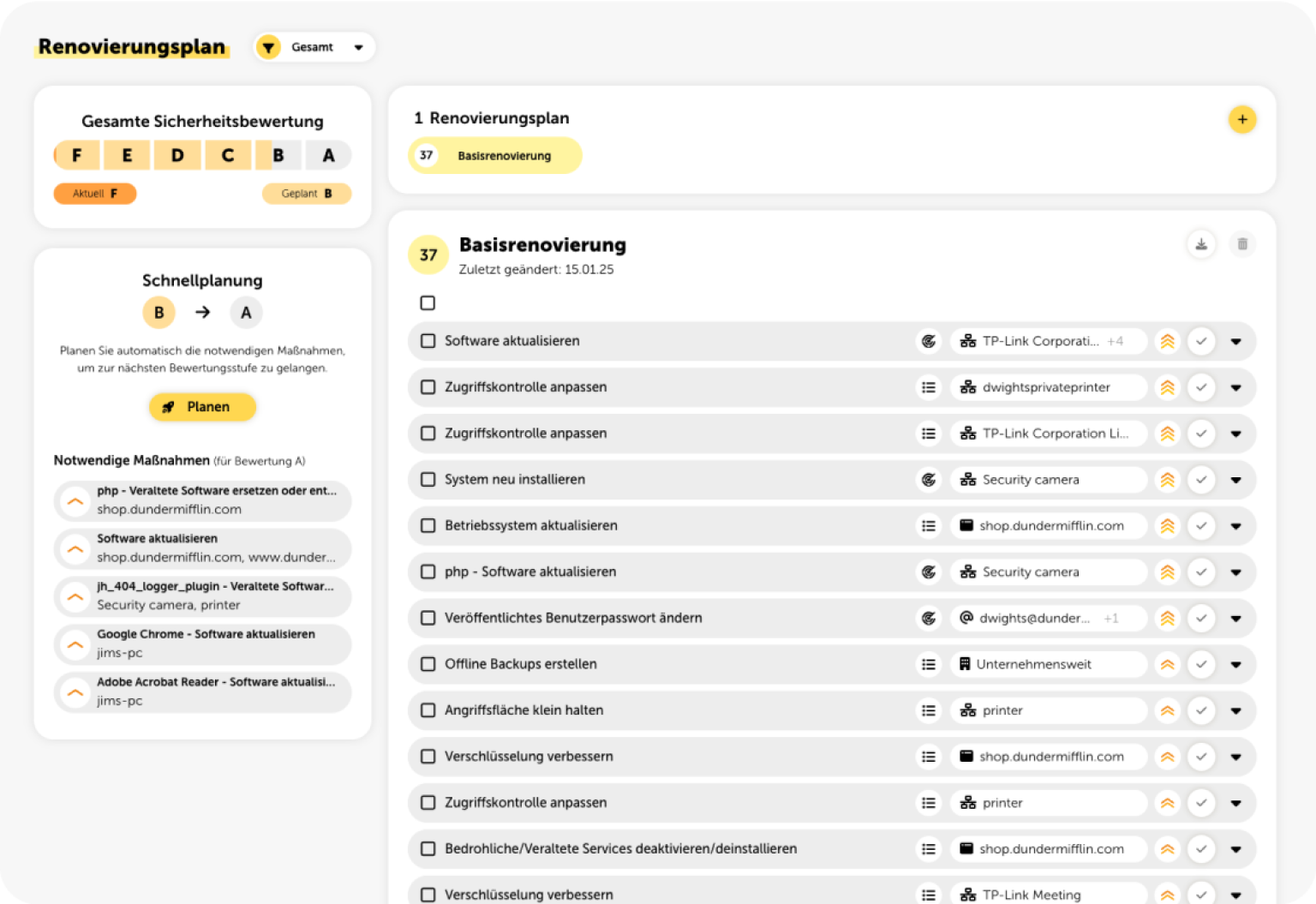

Handlungsempfehlungen zur Verbesserung der IT-Sicherheit

Basierend auf den Ergebnissen der Sicherheitsüberprüfung liefert lywand konkrete Handlungsempfehlungen zur Behebung der identifizierten Schwachstellen. Ihr IT-Dienstleister bespricht diese Vorschläge anschließend mit Ihnen, priorisiert die nächsten Schritte und setzt die Maßnahmen gezielt um.

Beim nächsten Security Audit überprüft lywand, ob die umgesetzten Maßnahmen tatsächlich greifen und die Sicherheitslücken damit geschlossen werden konnten. So wird die Sicherheitslage Ihres Unternehmens effektiv und nachhaltig verbessert.

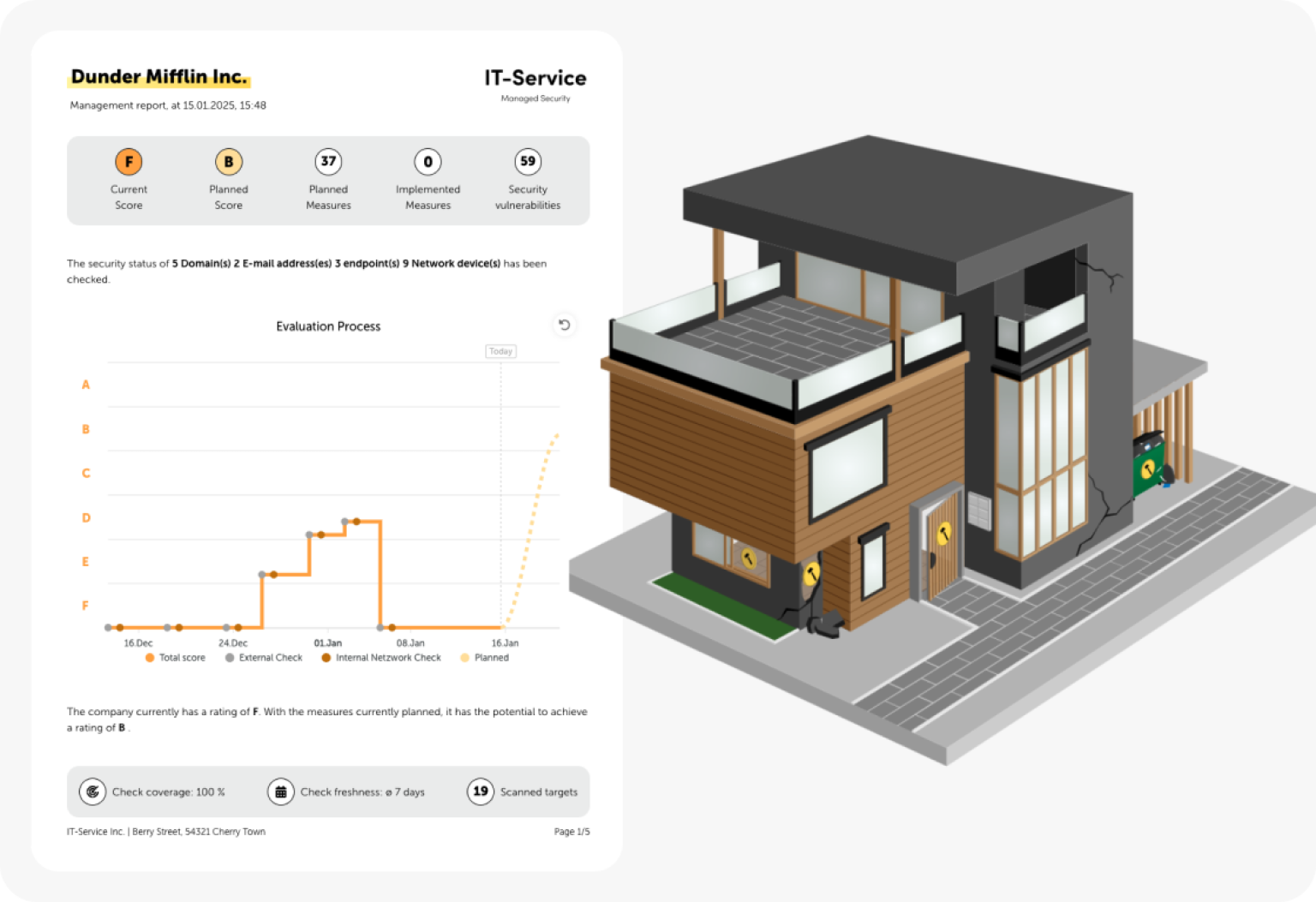

Kompakter Report sowie Darstellung anhand einer Hausanalogie

Im Management Report fassen wir die Ergebnisse der Sicherheitsüberprüfung kompakt und leicht verständlich für Sie zusammen. Sie erhalten dabei einen klaren Überblick über bereits umgesetzte Maßnahmen sowie die Entwicklung Ihrer Sicherheitslage im Laufe der Zeit.

Um das komplexe Thema IT-Sicherheit anschaulich zu visualisieren, haben wir eine Haus Analogie entwickelt: Sicherheitslücken werden durch offene Fenster, Türen oder Risse in der Fassade symbolisiert. Mit der schrittweisen Umsetzung von Maßnahmen "renoviert" Ihr IT-Dienstleister Ihr “digitales Haus”, wodurch die Schwachstellen nach und nach verschwinden.

Worauf Sie zählen können

Visibilität Ihrer IT-Sicherheitslage

Visibilität Ihrer IT-Sicherheitslage

Gibt es potenzielle Schwachstellen, die ein Hacker ausnutzen könnte, um in Ihr System einzudringen? Sind die eingesetzten Produkte wie Virenschutz, Firewall und Patchmanagement richtig konfiguriert?

Regelmäßige Security Audits schaffen Klarheit und machen die Sicherheitslage Ihres Unternehmens sichtbar.

Konkrete Sicherheitsmaßnahmen zur Minimierung Ihrer Angriffsfläche

Konkrete Sicherheitsmaßnahmen zur Minimierung Ihrer Angriffsfläche

Auf Basis des Security Audits erhält Ihr IT-Dienstleister maßgeschneiderte Handlungsempfehlungen, um die gefundenen Schwachstellen zu beheben und die Sicherheit Ihrer IT-Infrastruktur nachhaltig zu verbessern.

Durch diese proaktiven Maßnahmen kann die Angriffsfläche und damit das Risiko eines erfolgreichen Hackerangriffs deutlich reduziert werden.

Kontinuierliche Dokumentation der Security Audits

Kontinuierliche Dokumentation der Security Audits

Mit den monatlichen Management Reports erhalten Sie regelmäßig einen verlässlichen Überblick über Ihre Sicherheitslage.

Damit verbessern Sie Ihre Ausgangslage für Zertifizierungsprozesse oder den Abschluss von Cyber-Versicherungen. Dies kann insbesondere bei Regulierungsfragen im Schadensfall hilfreich sein.

Finden Sie den passenden IT-Dienstleister

[ thefi.com ] GmbH & Co KG

thefi.com![[ thefi.com ] GmbH & Co KG](/img/asset/YXNzZXRzL2ltYWdlcy9wYXJ0bmVyL1stdGhlZmkuY29tLV0tZ21iaC0mLWNvLWtnLnBuZw/%5B-thefi.com-%5D-gmbh-&-co-kg.png?w=800&h=243&s=95f30b0d27f9fffa476c425c72cec64a)

4S IT-Solutions AG

4s-ag.de

admins4bit GmbH

admins4bit.com

Agentur Cyberschutz

cybercrime-komplettschutz.at

AKE IT-Services e.K.

ake-solutions.de

ALLinONE Netzwerke GmbH

allinone.de

AlpCloud GmbH

alpcloud.de

ALPHA‑Soft Computerservice GmbH

aszm.de

aptaro GmbH

aptaro.de

Arbor-Link GmbH

arbor-link.de

ARKTEC GmbH

ark-tec.de

AST GmbH

ast-gruppe.de

avanito GmbH

avanito.de

Backauf Computer GmbH

backauf.de

BADI Software und EDV-Systemberatung GmbH

badi.de

Becker IT und TK Service

becker-itk.de

BERGMANN engineering & consulting GmbH

bec.at

Berl EDV GesmbH

berl.at

BeSync AG

besync.ch/de

bis. itk GmbH

bis-itk.de

bitminder® GmbH & Co KG

bitminder.de

BITWINGS GmbH & Co. KG

bitwings.de

Blured Digital Technologies

blured.de

bridge4IT® e.K.

bridge4it.de

Brovko GmbH

http://www.brovko-consulting.de

BT Nord Systemhaus GmbH

btnord.de

Busse Computertechnik & Service GmbH

busse-computer.de

bytewerk GmbH

bytewerker.com

castus-iT GmbH

castus-it.at

CeeQoo e.U.

ceeqoo.com

cloudconnex GmbH & Co. KG

cloudconnex.de

Cobotec GmbH

cobotec.de

codekunst systems GmbH

codekunst-systems.com

Compatech GmbH

http://www.compa.tech

ConIT solutions Beratungs GmbH

conit-solutions.com

Connect Kommunikationssysteme GmbH

cnct.de

consult24 GmbH

consult24.at

coretress GmbH

coretress.de

cosmico GmbH

cosmico-it.de

CPX‑IT GmbH

cpx-it.de

CSG Systemhaus GmbH

csg-systemhaus.de

CS nine GmbH

cs9.at

CUBE33 GmbH

cube33.de

Data at Work GmbH

daw.gmbh

Datec-Datentechnik GmbH

datec.jetzt

Dierck IT Systems GmbH

dierck-gruppe.de

DIGITAL ASSISTANCE e.U.

sichermit.at

dk-BITS GmbH

dk-bits.gmbh

DRAI Consult GmbH & Co. KG

draiconsult.de

D-SYSTEME

d-systeme.at

EDVNeumann GmbH

edvneumann.de

EISENHUTH.NET GmbH

eisenhuth.net

emNETWORKS GmbH

emnetworks.net

enbiz engineering and business solutions GmbH

enbiz.de

E.S.H. Eichsfelder Systemhaus GmbH & Co. KG

e-systemhaus.de

esposito IT

esposito-it.de

eXemptec GmbH

exemptec.eu/#Home

exxo it-services AG

exxo.ch

Fix-IT Solutions GmbH & Co. KG

fix-its.de

Floitgraf Consulting GmbH

rene-floitgraf.de

FMComputer GmbH

fmcomputer.de

FP-Consulting e.U.

fpc.at

Franz Josef Strauß

melminsider.de/fjstrauss

Fusion IT GmbH & Co. KG

fusion-it.services

GCT mbH

gct.de

GEUDER Kommunikationstechnik GmbH

netzwerk-datenschutz-windsheim-ochsenfurt-rothenburg.de

GIMPL-IT SOLUTIONS

gimpl-it.de

gis-it GmbH

gis-it.de

Gleich IT Service GmbH

gleich-it.com

GOESYS AG

goesys.de

große Austing GmbH

austing-it.de

Gröpper IT-Systemtechnik GmbH

groepper-it.de

Grothe IT-Service GmbH

grothe-it.de

Hainke-Computer GmbH & Co KG

hainke.it

HELLTHO GmbH & Co. KG

helltho.de

hensec.eu

hensec.org

High5Manufaktur GmbH

h5m.de

HIT Computer GmbH & Co. KG

hit-computer.com

Hochwarth IT GmbH

hochwarth-it.de

HTH GmbH

hth-computer.de

ICO Innovative Computer GmbH

ico-systemhaus.de

ICOPA IT-Consulting Partner

icopa.de

ifaktor GmbH

ifaktor.de

ileven . it . cloudsolutions

ileven.at

INDUSYS GmbH

indusys.de

inet-tec

inet-tec.net/de

Intercept IT OHG

intercept-it.de

InterConnect GmbH & Co. KG

interconnect.de

ISG Informatik Service GmbH

isg-ro.de

IT4U-Systemhaus GmbH

it4u-systemhaus.de

IT Complete Systemhaus GmbH

it-complete.de

IT Consulting Kurrat

itc-kurrat.cloud

IT Eden

it-eden.de

itex it-service GmbH

itex.at

IT Fabrik Systemhaus GmbH & Co.KG

it-fabrik.net

itmc GmbH

itmc.de

IT Point Network Solution GmbH

itpoint.de

IT-Service Martin Otto

matic-tec.de

ITs-plus GmbH & Co. KG

its-plus.de

JOBA ITK-Systeme GmbH

joba.info

jo-soft GmbH

jo-soft.de

JT-Computer Soft- und Hardware HandelsgesmbH

jtnext.at

Karpo GmbH

karpo.gmbh

keepbit IT-SOLUTIONS GmbH

keepbit.de

KEP-Consult GmbH

kep-consult.com

kernzeit AG

kernzeit.com

KlarBIT GmbH

klarbit.de

klip-asca GmbH

klip-asca.de

Kurnol + Wohlfahrt Elektronik GmbH & Co. KG

kuw-net.de

Kutzschbach Electronic GmbH & Co. KG

kutzschbach.de

Lendeckel IT GmbH & Co. KG

lendeckel-it.de

LHL Computer-Service GmbH

lhl-service.de

LOGOsoft Computer GmbH

logosoft.org

L+S IT Services GbR

lunds-it.de

Make IT fix GmbH

makeitfix.com

Matt EDV GmbH

matt-edv.com

MBCOM IT-Systemhaus GmbH

mbcom.de

MC-Netzwerke GmbH & Co. KG

mc-netzwerke.com

mea IT Services e.U.

mea-it.services

MECO Systemhaus GmbH

meco.de

MicroVation GmbH

microvation.de

mip Consult GmbH

mip-consult.de

mits group GmbH

mits-group.de

M IT-Systemhaus GmbH

m-itsysteme.de

mocotel services

mocotel.de

Modern Workplace GmbH

modern-workplace.de

MOTIONDATA VECTOR Software GmbH

motiondata-vector.com

MR Elektronik GmbH & Co. KG

mr-elektronik.net

MT Service GmbH & Co KG

mt-edvservice.at/computer-woergl-kufstein.html

MXP GmbH

mxp.de

myDC Cloud Services GmbH

mydatacenter.at

NCC Systems GmbH

ncc-systems.de

NCE Computer GmbH

nce.de

netable IT & Digitalisierungsservice V. Frank

netable.de

Netmicro e.K.

netmicro.eu

NetWerk Internet Intranet Services GmbH

netwerk.de

NetWorxx EDV Services GmbH

http://www.networxx.at

NewWay.IT GmbH

new-way-it.de

OBF IT-Solutions GmbH & Co. KG

obf-it.de

Opexa Advisory

opexaadvisory.de

optimio AG

optimio.com

PCDsystems GmbH & Co. KG

pcd-systems.de

PC-SPEZIALIST Hannover

pcspezialist.de

PRinguin GbR

pringuin.de

project two gmbh

projecttwo.de

Protego 24 Sicherheitsservice GmbH

freihoff-gruppe.de

Purple‑Tec IT Services GmbH

purple-tec.at

Qberos GmbH

qberos.org/index.html

Quadus GmbH

quadus.de

Q-Data Service GmbH

qds.de

RCYBER.de

rcyber.de

RioMar GmbH

riomar-it.de

rockIT AG

rockit.ch

Sartissohn GmbH

sartissohn.de

emvion IT Solutions GmbH & Co. KG

emvion.de

Schönsee Loosen Datentechnik GmbH & Co. KG

sld.de

Select-IT Beratung und IT-Dienstleistung GmbH

select-it.at

sevian7 IT development GmbH

sevian7.com

Siedl Networks GmbH

siedl.net

sigmavista it consulting gmbh

sigmavista.com

Simon Fieber IT-Services

simonfieber.it

SIS Systemhaus GmbH

sis-systems.de

smart.net.works GmbH

smart-net.works

SPIDER Netzwerk Consulting GmbH

spidernet.at

Stan-IT

stan-it.de/startseite.html

Stauffer - Medien & IT GmbH

mit-stauffer.de

SPS Informationstechnologie GmbH

sps-it.de

Systemhaus Przykopanski

przykopanski.de

Systemschub – Eine Marke der Klaes GmbH & Co. KG

systemschub.de/home

Technical Support Telekommunikation & IT

techsup.de

Techniklotsen gGmbH

techniklotsen.de

TECHWAVE GmbH

techwave.at

Tecvise GmbH

tecvise.de

Tiersch & Co. GmbH

tico.de

toolbox Systemberatung GmbH

toolbox.at

Truttenbach.IT GmbH

truttenbach.it

up to date gmbh

uptodate.at

WAPP IT! Solutions AB GmbH

wappit.de

web&IT Solutions

web-and-it.com/welcome

WeQ technologies GmbH

weq-tech.at

Weser-Ems Dataconsulting GmbH

wescon.de

wistuba it GmbH

wistuba-it.com

WKN Datentechnik GmbH

wkn-datentechnik.de

WorldWideWAN GmbH

wwwan.de

xenonet by Hartmann

xenonet.de

Google Maps kann nicht angezeigt werden.

Da Google Maps eine Drittanbieter-Software ist, müssen dafür die Cookies akzeptiert werden.

Häufig gestellte Fragen

Kleine und mittelständische Unternehmen sind zunehmend Ziel von Cyberangriffen. Die Angriffsfläche vergrößert sich durch Digitalisierung, Homeoffice, automatisierte Angriffe und die steigende Komplexität der IT-Infrastruktur. Ein Ignorieren dieser Risiken kann schwerwiegende Folgen haben.

Eine starke Cybersecurity ist heute wichtiger denn je. Wir bieten Ihnen automatisierte und kontinuierliche Sicherheitsüberprüfungen, die Sicherheitslücken identifizieren und passende Maßnahmen zur Schließung dieser Lücken vorschlagen.

Um Ihnen eine umfassende Cybersicherheit zu bieten, arbeiten wir mit IT-Dienstleistern zusammen, die Sie individuell beraten und betreuen. Diese Unterstützung minimiert Ihren Aufwand, damit Sie sich auf Ihr Kerngeschäft konzentrieren können.

Unsere Zusammenarbeit erfolgt ausschließlich mit IT-Dienstleistern, Systemhäusern und MSSPs. Diese Experten erstellen gerne ein passgenaues Angebot für Sie.

Die Kosten hängen von der Größe Ihrer IT-Infrastruktur und Ihren individuellen Anforderungen ab. Ihr IT-Dienstleister erstellt Ihnen gerne ein maßgeschneidertes Angebot, das genau auf Ihre Bedürfnisse zugeschnitten ist.

Wenn Sie an unserem Produkt interessiert sind, Ihr aktueller IT-Dienstleister es jedoch noch nicht anbietet, können wir Ihnen weiterhelfen!

Teilen Sie uns einfach die Kontaktdaten Ihres IT-Dienstleisters mit, und wir setzen uns direkt mit ihm in Verbindung, um die Möglichkeiten einer Zusammenarbeit zu klären.

Dafür steht lywand

Kontaktieren Sie uns

Gerne können Sie unser Kontaktformular nutzen, um uns eine Nachricht zu senden.

Lywand Software GmbH

Headquarter

Josefstraße 46a/6

3100 St. Pölten, Österreich