Rimani un passo avanti agli hacker con audit di sicurezza regolari.

La nostra piattaforma di audit di sicurezza è stata sviluppata appositamente per i fornitori di servizi IT per aumentare il livello di sicurezza della vostra azienda con misure mirate e renderla così un obiettivo poco attraente per gli aggressori.

Perché i controlli regolari sono fondamentali

Gli attacchi automatizzati, la digitalizzazione e la crescente complessità delle infrastrutture IT rendono sempre più difficile mantenere sotto controllo la sicurezza IT.

La superficie di attacco cresce quotidianamente e la mancanza di visibilità sulla propria situazione di sicurezza IT comporta rischi. Una singola vulnerabilità può essere sufficiente perché un hacker penetri nel tuo sistema senza essere rilevato.

I controlli regolari sono quindi necessari per identificare e correggere rapidamente le vulnerabilità.

Come funziona

Controlli di sicurezza automatizzati dell'intera infrastruttura IT

Valutazione semplice e informazioni chiave sulla situazione della sicurezza

Raccomandazioni personalizzate per migliorare la sicurezza IT

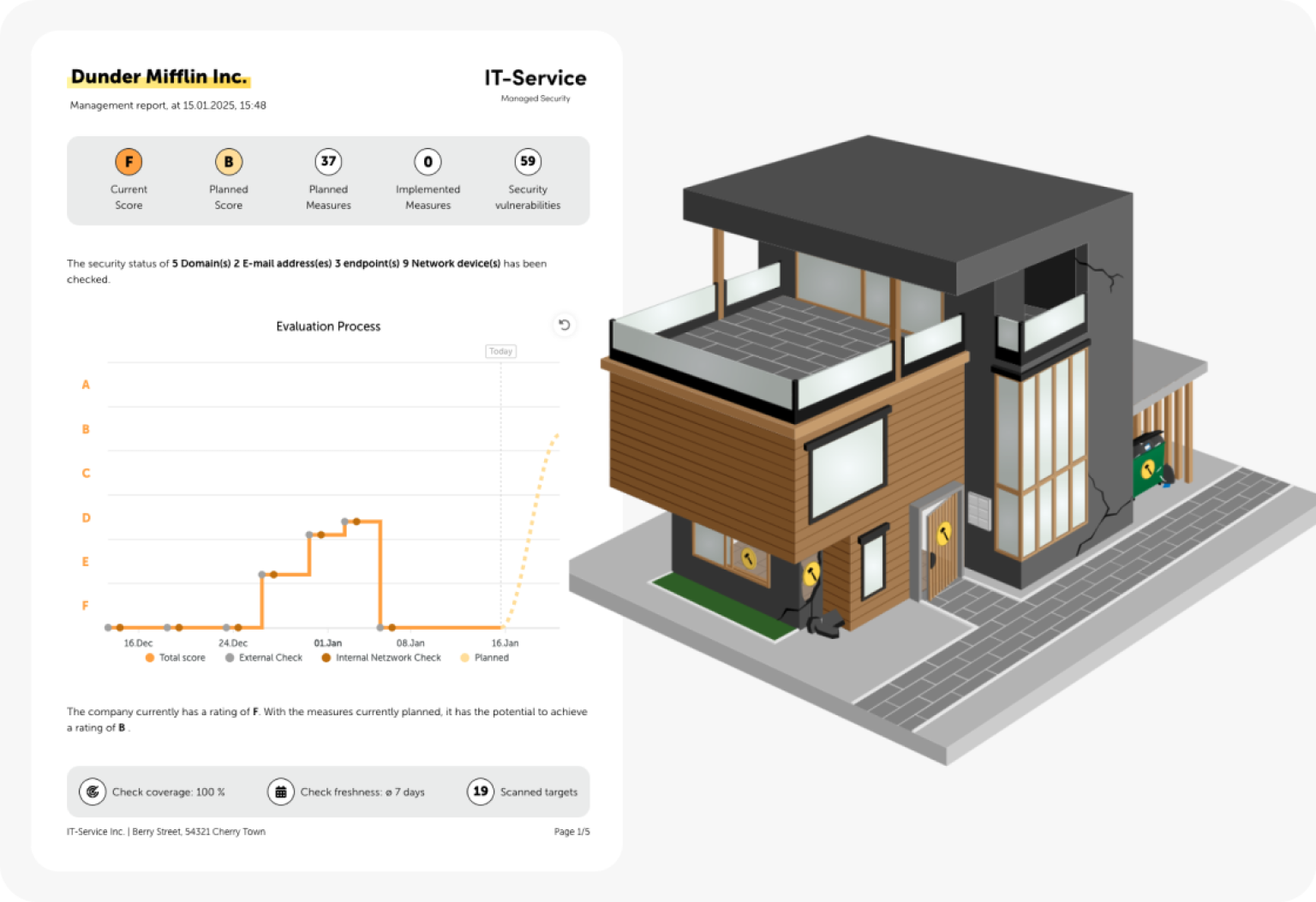

Rapporto compatto e presentazione utilizzando un'analogia con la casa

Controlli di sicurezza automatizzati dell'intera infrastruttura IT

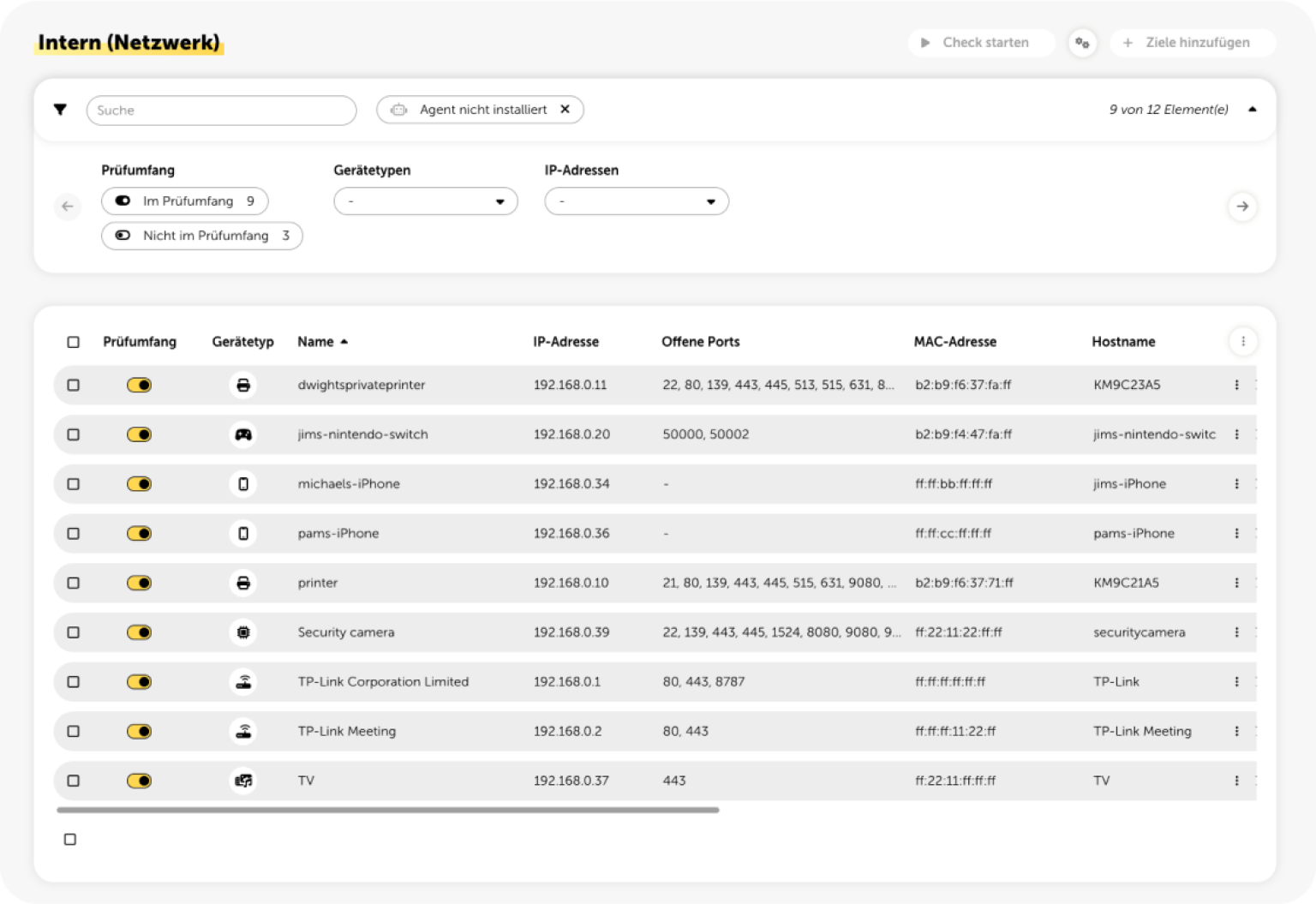

Con lywand, il tuo fornitore di servizi IT può eseguire regolarmente un audit di sicurezza completo dal punto di vista di un potenziale aggressore. La tua infrastruttura esterna, inclusi (sotto)domini, indirizzi email e indirizzi IP, viene analizzata attentamente per individuare vulnerabilità e possibili punti di accesso. Inoltre, il fornitore di servizi verifica se i dati aziendali rubati compaiono nel darknet.

La tua infrastruttura interna, come laptop e server, viene controllata quotidianamente per vulnerabilità comuni ed esposizioni (CVE), configurazioni delle migliori pratiche e livelli di patch attuali utilizzando un agent. Inoltre, vengono verificati meccanismi di sicurezza di base come il firewall di Windows, il software antivirus e l'uso delle macro di Office. Con il controllo di rete, tutti i dispositivi di rete, come stampanti e smartphone, vengono controllati tramite un gateway.

Valutazione semplice e informazioni chiave sulla situazione della sicurezza

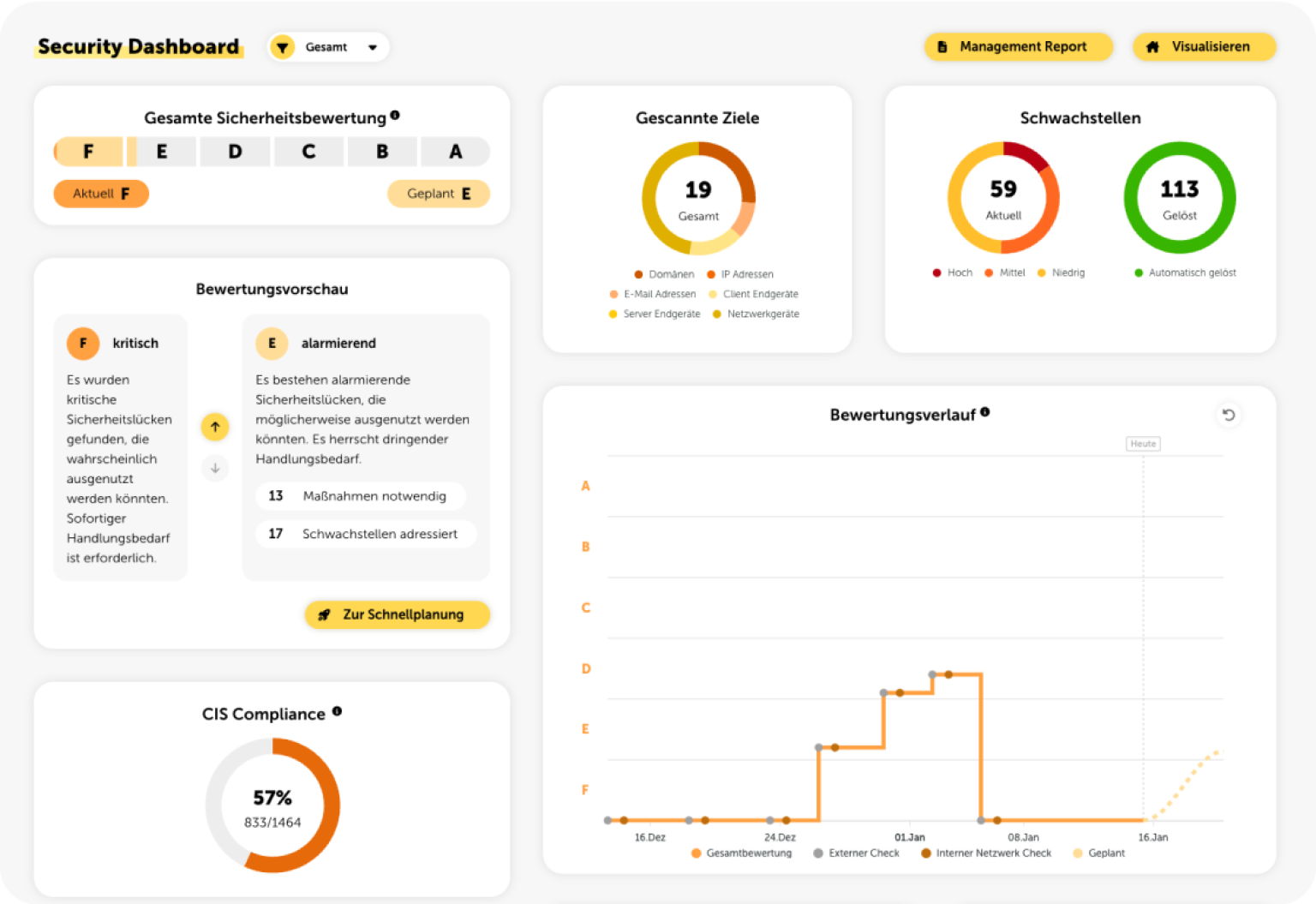

Dopo il completamento di un audit di sicurezza, lo stato di sicurezza della tua azienda viene visualizzato chiaramente nel security dashboard. Riceverai una valutazione generale della sicurezza, integrata da un'analisi dettagliata delle vulnerabilità, compreso il numero e la distribuzione dei rischi.

Il dashboard mostra anche l'andamento storico delle valutazioni, consentendo di monitorare chiaramente i progressi e le tendenze. Particolare attenzione viene rivolta agli obiettivi e ai prodotti più vulnerabili, nonché a una valutazione individuale di varie categorie di sicurezza, come le password. Questa presentazione olistica offre al tuo fornitore di servizi IT una panoramica dettagliata dello stato effettivo della tua sicurezza IT.

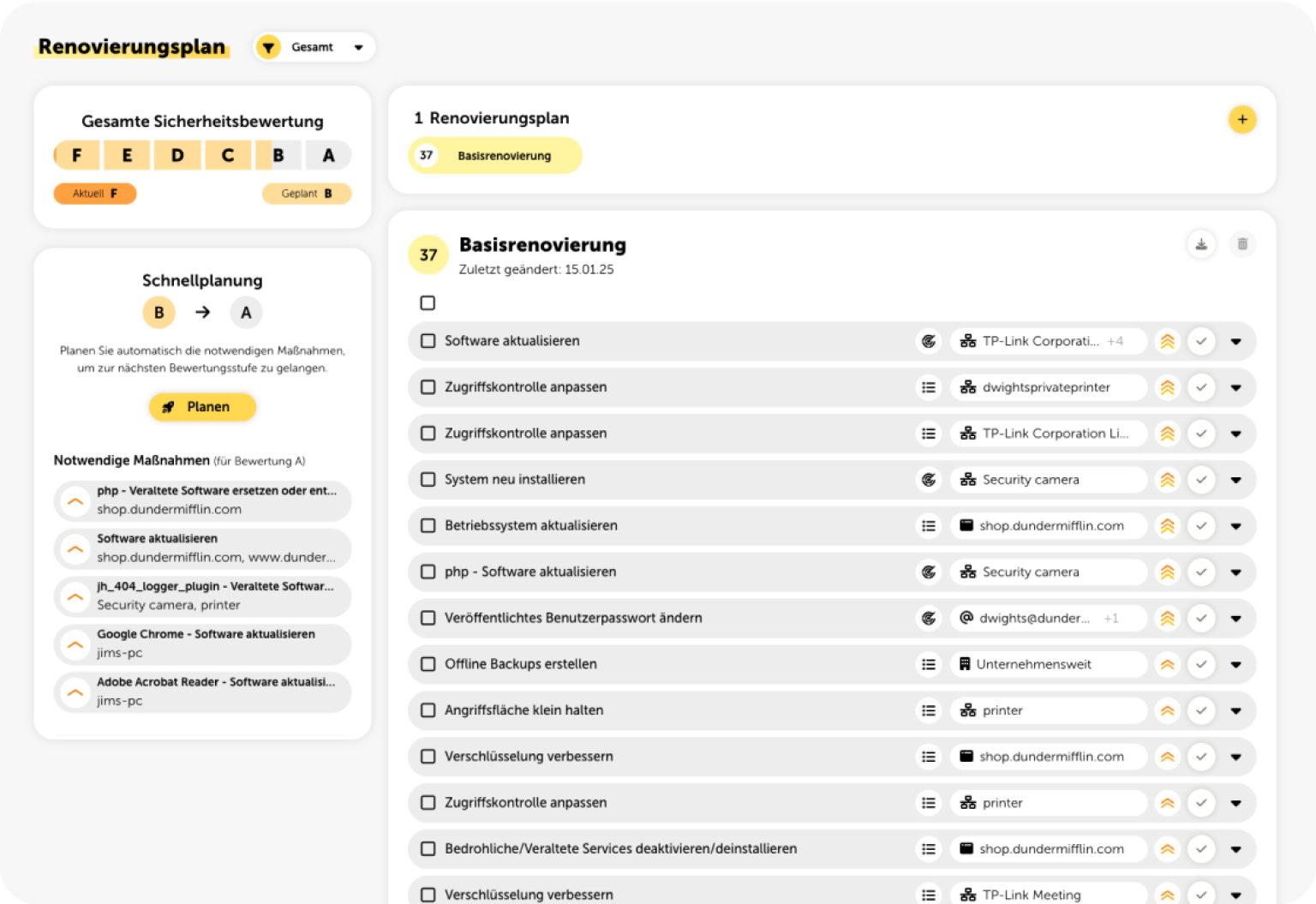

Raccomandazioni personalizzate per migliorare la sicurezza IT

Sulla base dei risultati dell'audit di sicurezza, lywand fornisce raccomandazioni specifiche per affrontare le vulnerabilità identificate. Il tuo fornitore di servizi IT discuterà quindi queste proposte con te, darà priorità ai prossimi passi e implementerà le misure in modo mirato.

Durante il prossimo audit di sicurezza, lywand verificherà se le misure implementate sono effettivamente efficaci e hanno chiuso le falle di sicurezza. In questo modo, la postura di sicurezza della tua azienda viene migliorata in modo efficace e sostenibile.

Rapporto compatto e presentazione utilizzando un'analogia con la casa

Nel management report, riassumiamo i risultati dell'audit di sicurezza in modo compatto e di facile comprensione. Questo ti fornisce una chiara panoramica delle misure già implementate e dello sviluppo della tua situazione di sicurezza nel tempo.

Abbiamo sviluppato un'analogia con la casa per visualizzare il complesso tema della sicurezza IT: le falle di sicurezza sono simboleggiate da finestre aperte, porte o crepe nella facciata. Con l'implementazione graduale delle misure, il tuo fornitore di servizi IT "ristruttura" la tua "casa digitale", facendo scomparire gradualmente i punti deboli.

Su cosa puoi contare

Visibilità della tua situazione di sicurezza IT

Visibilità della tua situazione di sicurezza IT

Ci sono punti deboli potenziali che gli hacker potrebbero sfruttare per penetrare nel tuo sistema? I prodotti utilizzati, come la protezione antivirus, i firewall e la gestione delle patch, sono configurati correttamente?

Gli audit di sicurezza regolari forniscono chiarezza e rendono visibile la situazione di sicurezza della tua azienda.

Misure di sicurezza concrete per ridurre al minimo la tua superficie di attacco

Misure di sicurezza concrete per ridurre al minimo la tua superficie di attacco

Sulla base dell'audit di sicurezza, il tuo fornitore di servizi IT riceve raccomandazioni personalizzate per eliminare le vulnerabilità riscontrate e migliorare in modo sostenibile la sicurezza della tua infrastruttura IT.

Queste misure proattive possono ridurre significativamente la superficie di attacco e quindi il rischio di un attacco hacker riuscito.

Documentazione continua degli audit di sicurezza

Documentazione continua degli audit di sicurezza

Con i report di gestione mensili, ricevi regolarmente una panoramica affidabile della tua situazione di sicurezza.

Questo migliora la tua posizione iniziale per i processi di certificazione o per la stipula di un'assicurazione informatica. Questo può essere particolarmente utile in caso di sinistro quando si affrontano questioni normative.

Trova il fornitore di servizi IT giusto

4S IT-Solutions AG

4s-ag.de

Agentur Cyberschutz

cybercrime-komplettschutz.at

AKE IT-Services e.K.

ake-solutions.de

ALLinONE Netzwerke GmbH

allinone.de

AlpCloud GmbH

alpcloud.de

aptaro GmbH

aptaro.de

Arbor-Link GmbH

arbor-link.de

ARKTEC GmbH

ark-tec.de

AST GmbH

ast-gruppe.de

avanito GmbH

avanito.de

BADI Software und EDV-Systemberatung GmbH

badi.de

Becker IT und TK Service

becker-itk.de

BERGMANN engineering & consulting GmbH

bec.at

Berl EDV GesmbH

berl.at

bitminder® GmbH & Co KG

bitminder.de

BITWINGS GmbH & Co. KG

bitwings.de

bridge4IT® e.K.

bridge4it.de

Brovko GmbH

http://www.brovko-consulting.de

Busse Computertechnik & Service GmbH

busse-computer.de

bytewerk GmbH

bytewerker.com

castus-iT GmbH

castus-it.at

Cobotec GmbH

cobotec.de

ConIT solutions Beratungs GmbH

conit-solutions.com

Connect Kommunikationssysteme GmbH

cnct.de

coretress GmbH

coretress.de

cosmico GmbH

cosmico-it.de

FMComputer GmbH

fmcomputer.de

CPX‑IT GmbH

cpx-it.de

CS nine GmbH

cs9.at

Data at Work GmbH

daw.gmbh

Datec-Datentechnik GmbH

datec.jetzt

Dierck IT Systems GmbH

dierck-gruppe.de

dk-BITS GmbH

dk-bits.gmbh

DRAI Consult GmbH & Co. KG

draiconsult.de

EISENHUTH.NET GmbH

eisenhuth.net

emNETWORKS GmbH

emnetworks.net

enbiz engineering and business solutions GmbH

enbiz.de

eXemptec GmbH

exemptec.eu/#Home

Floitgraf Consulting GmbH

rene-floitgraf.de

FP-Consulting e.U.

fpc.at

GCT mbH

gct.de

GEUDER Kommunikationstechnik GmbH

netzwerk-datenschutz-windsheim-ochsenfurt-rothenburg.de

Gleich IT Service GmbH

gleich-it.com

GOESYS AG

goesys.de

große Austing GmbH

austing-it.de

Gröpper IT-Systemtechnik GmbH

groepper-it.de

Grothe IT-Service GmbH

grothe-it.de

Hainke-Computer GmbH & Co KG

hainke.it

HELLTHO GmbH & Co. KG

helltho.de

hensec.eu

hensec.org

HIT Computer GmbH & Co. KG

hit-computer.com

Hochwarth IT GmbH

hochwarth-it.de

HTH GmbH

hth-computer.de

ICOPA IT-Consulting Partner

icopa.de

ifaktor GmbH

ifaktor.de

inet-tec

inet-tec.net/de

Intercept IT OHG

intercept-it.de

InterConnect GmbH & Co. KG

interconnect.de

IT4U-Systemhaus GmbH

it4u-systemhaus.de

IT Complete Systemhaus GmbH

it-complete.de

IT Eden

it-eden.de

itex it-service GmbH

itex.at

IT Fabrik Systemhaus GmbH & Co.KG

it-fabrik.net

itmc GmbH

itmc.de

jo-soft GmbH

jo-soft.de

Karpo GmbH

karpo.gmbh

KEP-Consult GmbH

kep-consult.com

KlarBIT GmbH

klarbit.de

klip-asca GmbH

klip-asca.de

JOBA ITK-Systeme GmbH

joba.info

Kutzschbach Electronic GmbH & Co. KG

kutzschbach.de

Lendeckel IT GmbH & Co. KG

lendeckel-it.de

LHL Computer-Service GmbH

lhl-service.de

L+S IT Services GbR

lunds-it.de

Make IT fix GmbH

makeitfix.com

Matt EDV GmbH

matt-edv.com

MBCOM IT-Systemhaus GmbH

mbcom.de

MC-Netzwerke GmbH & Co. KG

mc-netzwerke.com

mea IT Services e.U.

mea-it.services

mits group GmbH

mits-group.de

M IT-Systemhaus GmbH

m-itsysteme.de

mocotel services

mocotel.de

Modern Workplace GmbH

modern-workplace.de

MOTIONDATA VECTOR Software GmbH

motiondata-vector.com

MR Elektronik GmbH & Co. KG

mr-elektronik.net

MT Service GmbH & Co KG

mt-edvservice.at/computer-woergl-kufstein.html

MXP GmbH

mxp.de

NCE Computer GmbH

nce.de

netable IT & Digitalisierungsservice V. Frank

netable.de

Netmicro e.K.

netmicro.eu

NetWorxx EDV Services GmbH

http://www.networxx.at

NewWay.IT GmbH

new-way-it.de

OBF IT-Solutions GmbH & Co. KG

obf-it.de

Opexa Advisory

opexaadvisory.de

PCDsystems GmbH & Co. KG

pcd-systems.de

PC-SPEZIALIST Hannover

pcspezialist.de

project two gmbh

projecttwo.de

Protego 24 Sicherheitsservice GmbH

freihoff-gruppe.de

Qberos GmbH

qberos.org/index.html

Quadus GmbH

quadus.de

Q-Data Service GmbH

qds.de

RioMar GmbH

riomar-it.de

rockIT AG

rockit.ch

Sartissohn GmbH

sartissohn.de

emvion IT Solutions GmbH & Co. KG

emvion.de

Schönsee Loosen Datentechnik GmbH & Co. KG

sld.de

sevian7 IT development GmbH

sevian7.com

sigmavista it consulting gmbh

sigmavista.com

Simon Fieber IT-Services

simonfieber.it

smart.net.works GmbH

smart-net.works

Stan-IT

stan-it.de/startseite.html

Stauffer - Medien & IT GmbH

mit-stauffer.de

Systemhaus Przykopanski

przykopanski.de

Systemschub – Eine Marke der Klaes GmbH & Co. KG

systemschub.de/home

Techniklotsen gGmbH

techniklotsen.de

TECHWAVE GmbH

techwave.at

Tecvise GmbH

tecvise.de

toolbox Systemberatung GmbH

toolbox.at

Truttenbach.IT GmbH

truttenbach.it

up to date gmbh

uptodate.at

web&IT Solutions

web-and-it.com/welcome

Weser-Ems Dataconsulting GmbH

wescon.de

wistuba it GmbH

wistuba-it.com

codekunst systems GmbH

codekunst-systems.com

LOGOsoft Computer GmbH

logosoft.org

LOGOsoft Computer GmbH

logosoft.org

SIS Systemhaus GmbH

sis-systems.de

SIS Systemhaus GmbH

sis-systems.de

RCYBER.de

rcyber.de

RCYBER.de

rcyber.de

Kurnol + Wohlfahrt Elektronik GmbH & Co. KG

kuw-net.de

Kurnol + Wohlfahrt Elektronik GmbH & Co. KG

kuw-net.de

SPS Informationstechnologie GmbH

sps-it.de

SPS Informationstechnologie GmbH

sps-it.de

bis. itk GmbH

bis-itk.de

bis. itk GmbH

bis-itk.de

ISG Informatik Service GmbH

isg-ro.de

ISG Informatik Service GmbH

isg-ro.de

Fusion IT GmbH & Co. KG

fusion-it.services

WeQ technologies GmbH

weq-tech.at

WeQ technologies GmbH

weq-tech.at

High5Manufaktur GmbH

h5m.de

ileven . it . cloudsolutions

ileven.at

ileven . it . cloudsolutions

ileven.at

[ thefi.com ] GmbH & Co KG

thefi.com![[ thefi.com ] GmbH & Co KG](/it/img/asset/YXNzZXRzL2ltYWdlcy9wYXJ0bmVyL1stdGhlZmkuY29tLV0tZ21iaC0mLWNvLWtnLnBuZw/%5B-thefi.com-%5D-gmbh-&-co-kg.png?w=800&h=243&s=95f30b0d27f9fffa476c425c72cec64a)

[ thefi.com ] GmbH & Co KG

thefi.com![[ thefi.com ] GmbH & Co KG](/it/img/asset/YXNzZXRzL2ltYWdlcy9wYXJ0bmVyL1stdGhlZmkuY29tLV0tZ21iaC0mLWNvLWtnLnBuZw/%5B-thefi.com-%5D-gmbh-&-co-kg.png?w=800&h=243&s=95f30b0d27f9fffa476c425c72cec64a)

Franz Josef Strauß

melminsider.de/fjstrauss

WAPP IT! Solutions AB GmbH

wappit.de

WAPP IT! Solutions AB GmbH

wappit.de

Select-IT Beratung und IT-Dienstleistung GmbH

select-it.at

Select-IT Beratung und IT-Dienstleistung GmbH

select-it.at

IT Consulting Kurrat

itc-kurrat.cloud

IT Consulting Kurrat

itc-kurrat.cloud

Compatech GmbH

http://www.compa.tech

Compatech GmbH

http://www.compa.tech

admins4bit GmbH

admins4bit.com

Backauf Computer GmbH

backauf.de

consult24 GmbH

consult24.at

consult24 GmbH

consult24.at

SPIDER Netzwerk Consulting GmbH

spidernet.at

MicroVation GmbH

microvation.de

Technical Support Telekommunikation & IT

techsup.de

WKN Datentechnik GmbH

wkn-datentechnik.de

WKN Datentechnik GmbH

wkn-datentechnik.de

D-SYSTEME

d-systeme.at

ALPHA‑Soft Computerservice GmbH

aszm.de

Fix-IT Solutions GmbH & Co. KG

fix-its.de

esposito IT

esposito-it.de

esposito IT

esposito-it.de

cloudconnex GmbH & Co. KG

cloudconnex.de

NetWerk Internet Intranet Services GmbH

netwerk.de

NetWerk Internet Intranet Services GmbH

netwerk.de

INDUSYS GmbH

indusys.de

ALPHA‑Soft Computerservice GmbH

aszm.de

Fusion IT GmbH & Co. KG

fusion-it.services

High5Manufaktur GmbH

h5m.de

Franz Josef Strauß

melminsider.de/fjstrauss

INDUSYS GmbH

indusys.de

cloudconnex GmbH & Co. KG

cloudconnex.de

Fix-IT Solutions GmbH & Co. KG

fix-its.de

D-SYSTEME

d-systeme.at

Technical Support Telekommunikation & IT

techsup.de

MicroVation GmbH

microvation.de

Backauf Computer GmbH

backauf.de

admins4bit GmbH

admins4bit.com

Siedl Networks GmbH

siedl.net

Siedl Networks GmbH

siedl.net

SPIDER Netzwerk Consulting GmbH

spidernet.at

Tiersch & Co. GmbH

tico.de

Tiersch & Co. GmbH

tico.de

JT-Computer Soft- und Hardware HandelsgesmbH

jtnext.at

JT-Computer Soft- und Hardware HandelsgesmbH

jtnext.at

keepbit IT-SOLUTIONS GmbH

keepbit.de

keepbit IT-SOLUTIONS GmbH

keepbit.de

myDC Cloud Services GmbH

mydatacenter.at

myDC Cloud Services GmbH

mydatacenter.at

E.S.H. Eichsfelder Systemhaus GmbH & Co. KG

e-systemhaus.de

E.S.H. Eichsfelder Systemhaus GmbH & Co. KG

e-systemhaus.de

BeSync AG

besync.ch/de

BeSync AG

besync.ch/de

IT Point Network Solution GmbH

itpoint.de

IT Point Network Solution GmbH

itpoint.de

ITs-plus GmbH & Co. KG

its-plus.de

ITs-plus GmbH & Co. KG

its-plus.de

CSG Systemhaus GmbH

csg-systemhaus.de

CSG Systemhaus GmbH

csg-systemhaus.de

kernzeit AG

kernzeit.com

kernzeit AG

kernzeit.com

WorldWideWAN GmbH

wwwan.de

WorldWideWAN GmbH

wwwan.de

CUBE33 GmbH

cube33.de

CUBE33 GmbH

cube33.de

PRinguin GbR

pringuin.de

PRinguin GbR

pringuin.de

DIGITAL ASSISTANCE e.U.

sichermit.at

DIGITAL ASSISTANCE e.U.

sichermit.at

NCC Systems GmbH

ncc-systems.de

exxo it-services AG

exxo.ch

exxo it-services AG

exxo.ch

BT Nord Systemhaus GmbH

btnord.de

BT Nord Systemhaus GmbH

btnord.de

xenonet by Hartmann

xenonet.de

xenonet by Hartmann

xenonet.de

ICO Innovative Computer GmbH

ico-systemhaus.de

ICO Innovative Computer GmbH

ico-systemhaus.de

Purple‑Tec IT Services GmbH

purple-tec.at

Purple‑Tec IT Services GmbH

purple-tec.at

gis-it GmbH

gis-it.de

gis-it GmbH

gis-it.de

MECO Systemhaus GmbH

meco.de

MECO Systemhaus GmbH

meco.de

EDVNeumann GmbH

edvneumann.de

EDVNeumann GmbH

edvneumann.de

CeeQoo e.U.

ceeqoo.com

CeeQoo e.U.

ceeqoo.com

Blured Digital Technologies

blured.de

Blured Digital Technologies

blured.de

optimio AG

optimio.com

optimio AG

optimio.com

GIMPL-IT SOLUTIONS

gimpl-it.de

GIMPL-IT SOLUTIONS

gimpl-it.de

mip Consult GmbH

mip-consult.de

mip Consult GmbH

mip-consult.de

IT-Service Martin Otto

matic-tec.de

IT-Service Martin Otto

matic-tec.de

Google Maps non può essere visualizzato.

Poiché Google Maps è un software di terze parti, i cookie devono essere accettati.

Domande frequenti

Le piccole e medie imprese sono sempre più nel mirino degli attacchi informatici. La superficie di attacco cresce a causa della digitalizzazione, del lavoro da remoto, degli attacchi automatizzati e della crescente complessità delle infrastrutture IT. Ignorare questi rischi può avere conseguenze gravi.

Una forte sicurezza informatica è oggi più importante che mai. Ti offriamo controlli di sicurezza automatizzati e continui che identificano le vulnerabilità e suggeriscono misure appropriate per eliminarle.

Per offrirti una sicurezza informatica completa, collaboriamo con fornitori di servizi IT che ti consiglieranno e supporteranno in modo personalizzato. Questo supporto riduce al minimo il tuo impegno, permettendoti di concentrarti sul tuo core business.

Collaboriamo esclusivamente con fornitori di servizi IT, system house e MSSP. Questi esperti saranno lieti di fornirti un'offerta su misura.

I costi dipendono dalla dimensione della tua infrastruttura IT e dalle tue esigenze specifiche. Il tuo fornitore di servizi IT sarà lieto di fornirti un'offerta personalizzata adatta alle tue necessità.

Se sei interessato al nostro prodotto ma il tuo attuale fornitore di servizi IT non lo offre ancora, possiamo aiutarti!

Forniscici semplicemente i dati di contatto del tuo fornitore di servizi IT e lo contatteremo direttamente per discutere le possibilità di collaborazione.

Ecco cosa rappresenta lywand

Contattaci

Sentiti libero di utilizzare il nostro modulo di contatto per inviarci un messaggio.

Lywand Software GmbH

Headquarter

Josefstraße 46a/6

3100 St. Pölten, Austria