Eine Plattform auf Ihre Bedürfnisse zugeschnitten.

Von IT-Security Experten für MSSPs, IT-Dienstleister und Systemhäuser entwickelt.

Funktionen der Security Audit Plattform

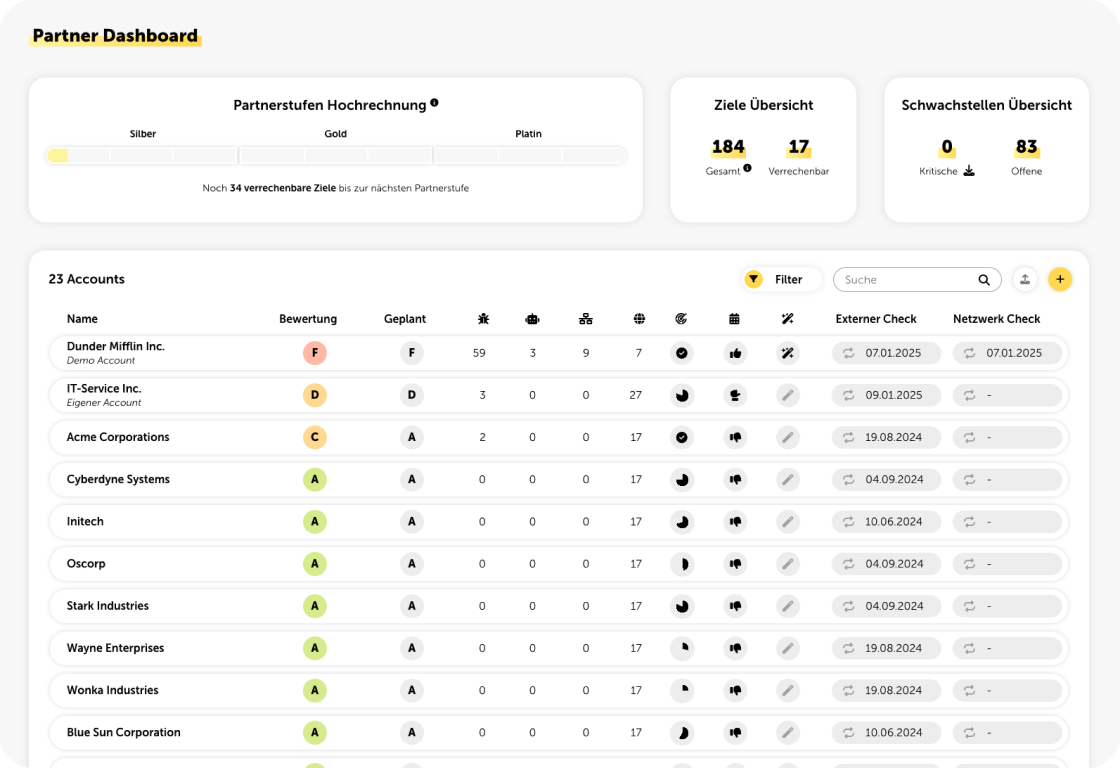

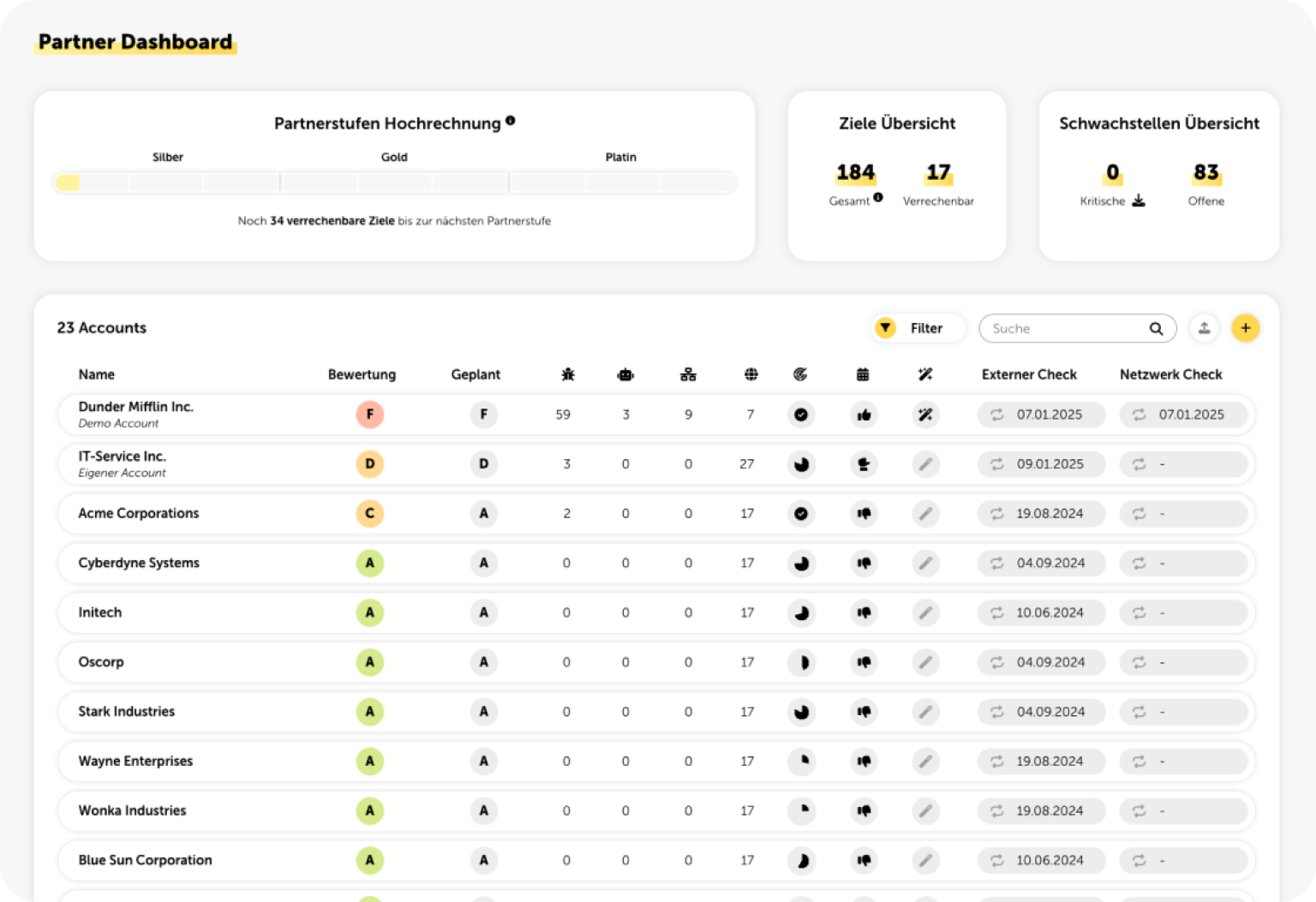

Globaler Überblick und einfache Kundenanlage im Partner Dashboard

Das Partner Dashboard liefert Auskunft über die aktuelle Phase bzw. Partnerstufe und zeigt an, wie weit die nächste Stufe entfernt ist. Zudem befinden sich hier übergreifende Informationen zu Zielen und Schwachstellen, sowie eine Übersicht über alle relevanten Kundeninformationen und die Möglichkeit, neue Kunden anzulegen.

Automatisierte Durchführung von Sicherheitsüberprüfungen der gesamten IT-Infrastruktur

Die externe Infrastruktur (bestehend aus Domains, Subdomains, IP-Adressen und E-Mail-Adressen) Ihrer Kunden kann in regelmäßigen Intervallen automatisiert überprüft werden. Zusätzliche Checks können jederzeit per Mausklick gestartet werden. Hierfür reicht die Angabe der Domain – alle dazugehörigen Ziele werden automatisch erkannt.

Für die Überprüfung der internen Infrastruktur gibt es zwei Möglichkeiten:

Zum einen können mit dem Agent Check Windows-Laptops und -Server überprüft werden. Die sogenannten Agents werden dabei direkt auf den Geräten installiert und liefern täglich Ergebnisse.

Zum anderen können mit dem Netzwerk Check alle Geräte der internen Infrastruktur über ein Gateway überprüft werden - von Druckern und Smartphones bis hin zu Linux- und Mac-Geräten.

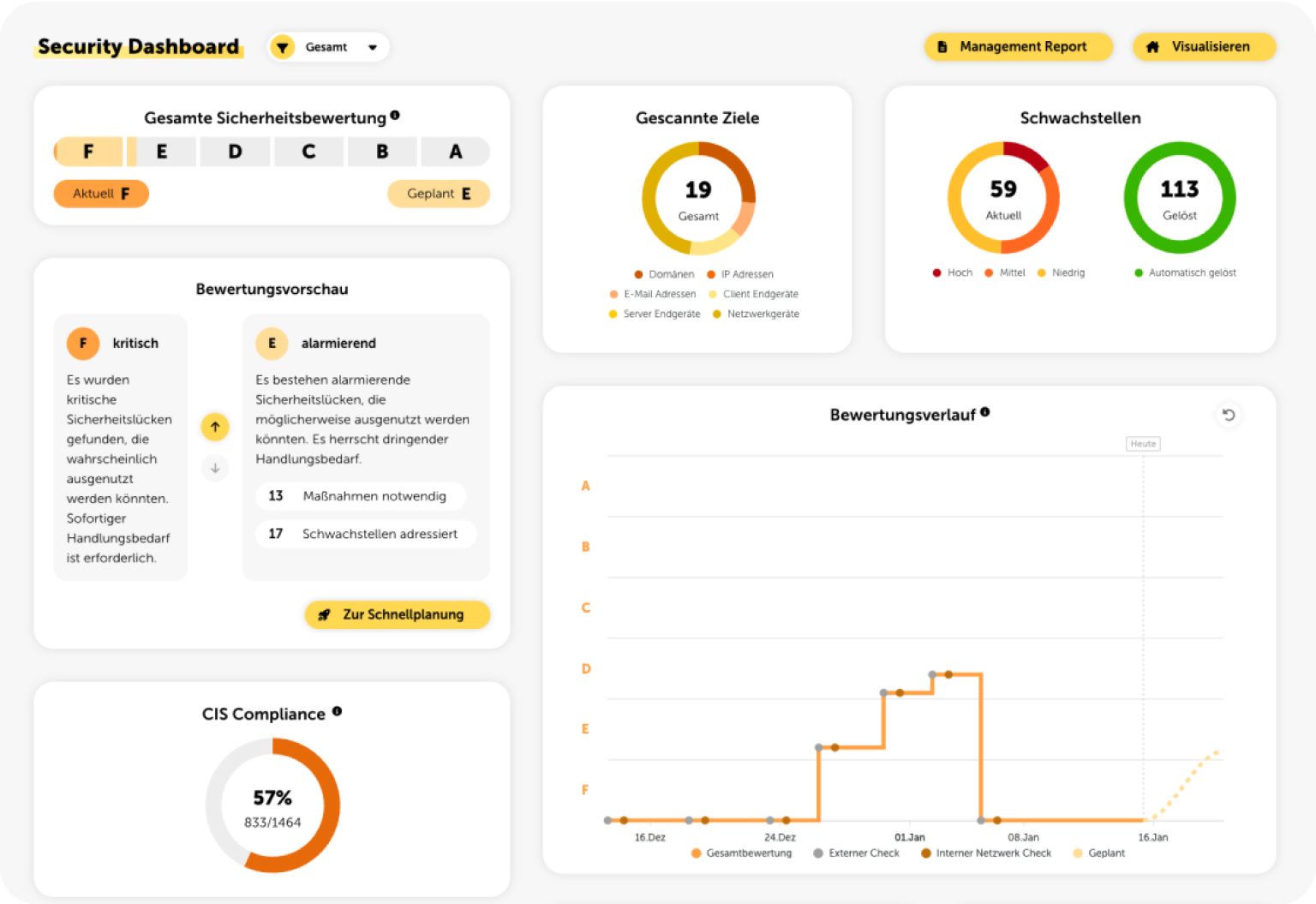

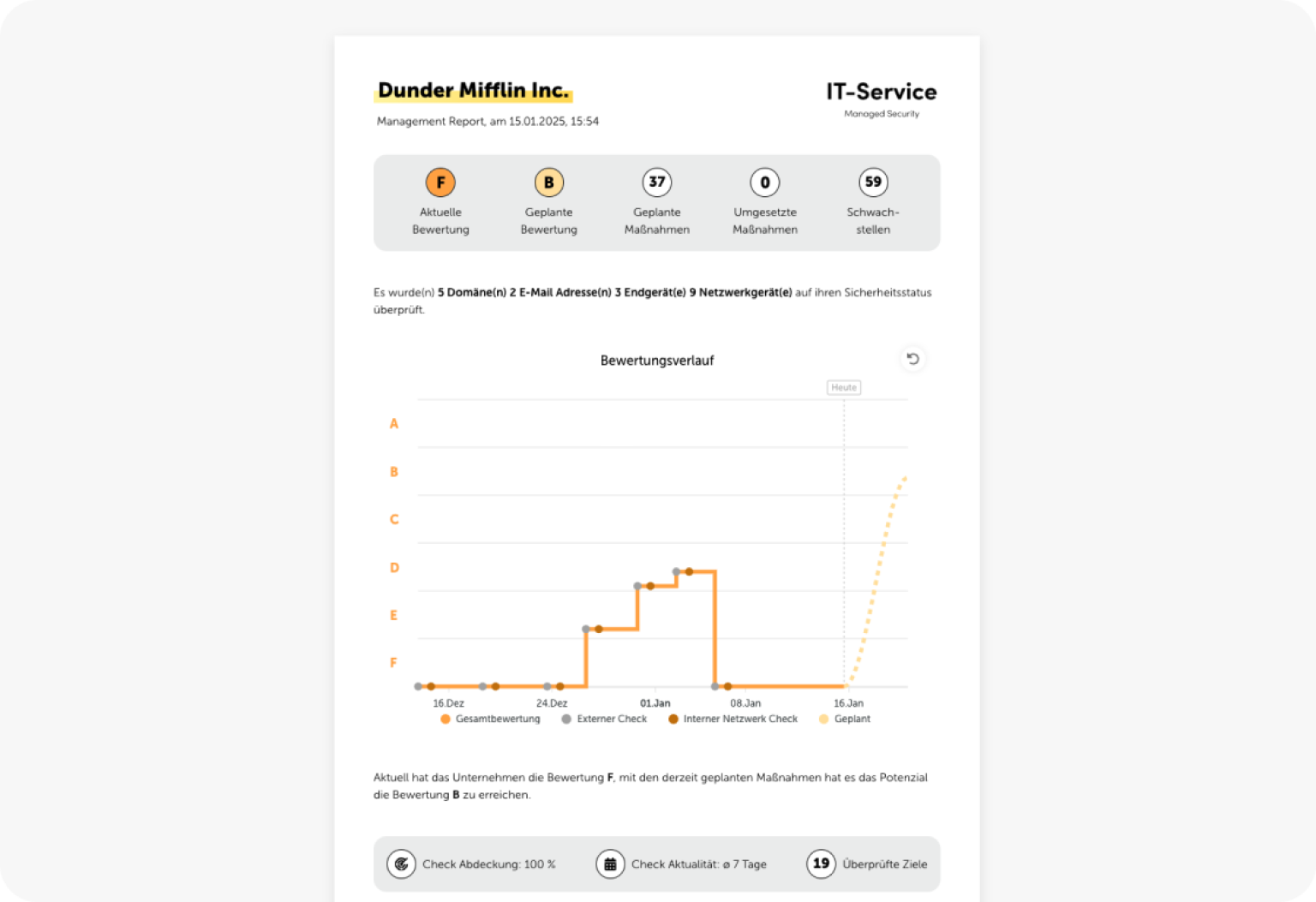

Einfache Bewertung der aktuellen Sicherheitslage, Unterteilung in verschiedene Kategorien und Bewertungsverlauf

Nach Abschluss einer Überprüfung erhält Ihr Kunde eine aktuelle Sicherheitsbewertung im Schulnotensystem von A bis F. Zusätzlich zeigt die Bewertungsvorschau, wie viele Maßnahmen für eine bestimmte Bewertung erforderlich sind.

Ebenso gibt es am Security Dashboard eine Darstellung des Fortschritts anhand eines Bewertungsverlaufs.

Eine Unterteilung in Kategorien gibt Aufschluss darüber, in welchen Bereichen am meisten Nachholbedarf besteht.

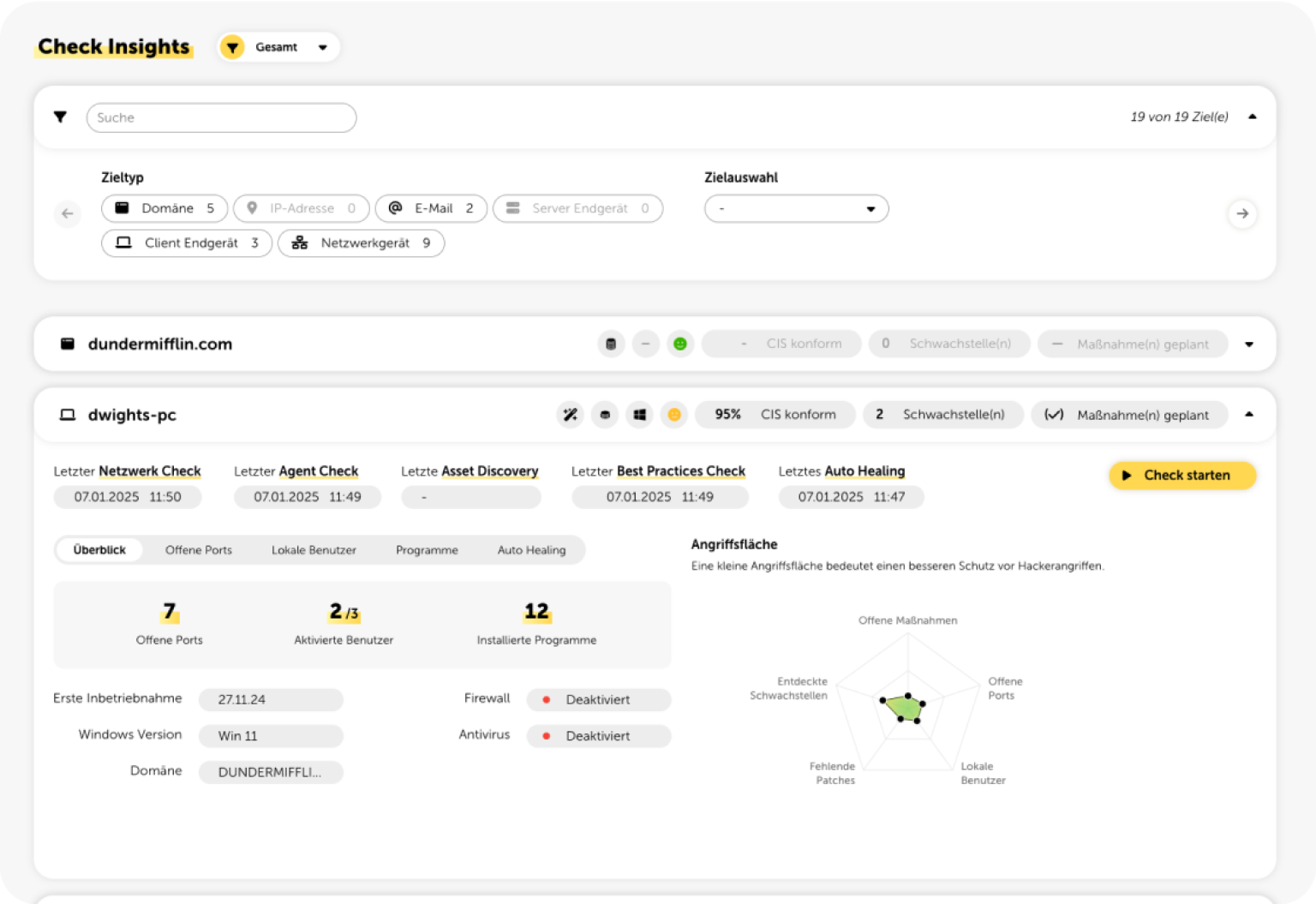

Sicherheitsanalyse jedes einzelnen Ziels in den Check Insights

Im Reiter „Check Insights“ gibt es detaillierte Ergebnisse zu jedem überprüften Ziel wie z. B. angewandte Checkmethoden, Angriffsfläche, Risikobewertung und offene Ports.

Zusätzlich erhalten Sie bezüglich der externen Infrastruktur Informationen zu fehlenden Patches, eingesetzter Software, Online/Offline Status.

Bei den internen Zielen gibt es Auskunft über aktivierte lokale Benutzer, veraltete Programme, laufende Prozesse, Firewall sowie Antivirus.

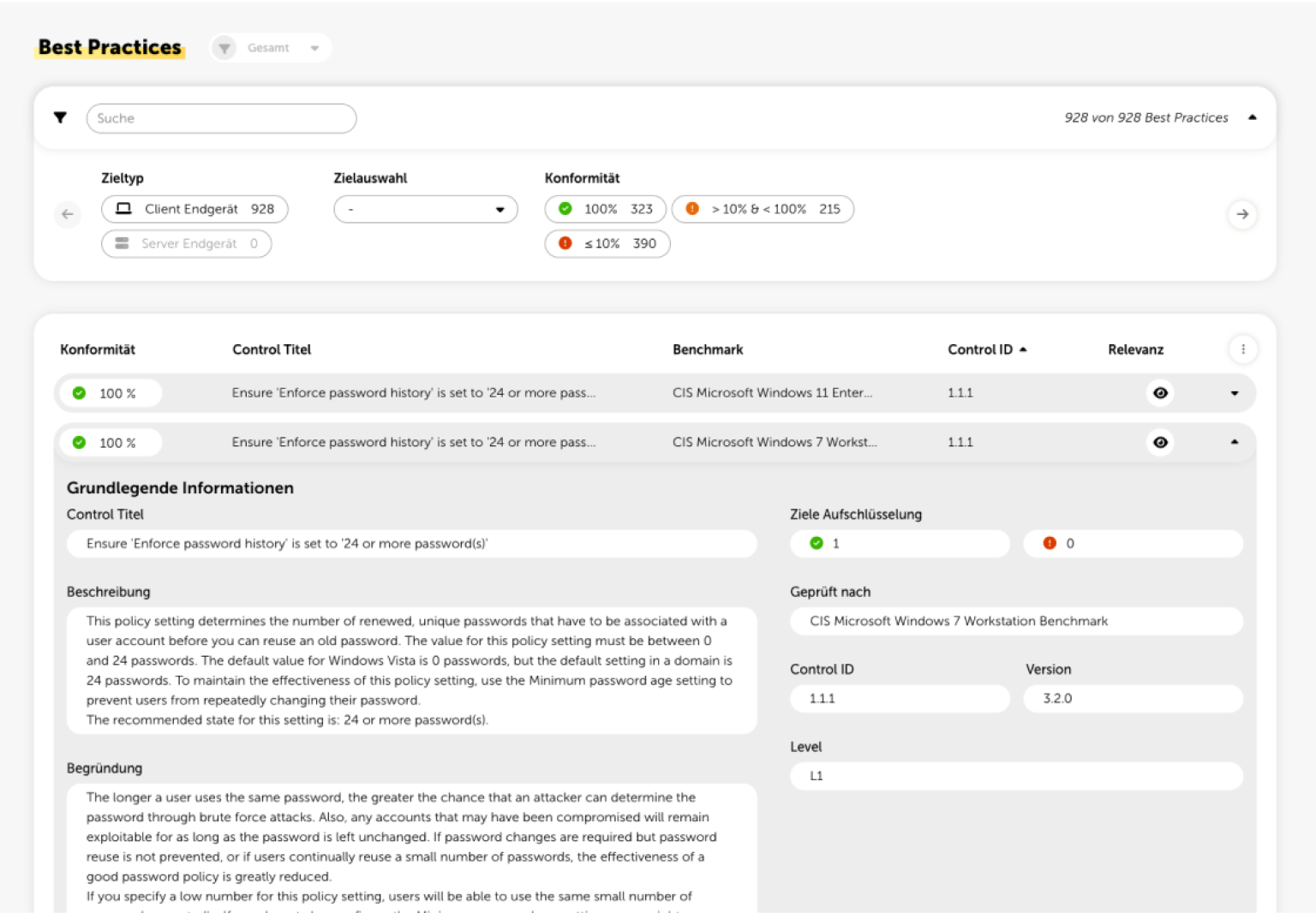

Hardening von Endgeräten nach CIS Benchmarks

Mit Hilfe der CIS Benchmarks wird die IT-Infrastruktur Ihrer Kunden präventiv geschützt. Inwieweit diese erfüllt werden und detaillierte Beschreibungen finden Sie in den Best Practices.

Mit einem Bericht erhalten Sie fundierte Nachweise und Unterstützung bei Zertifizierungsprozessen.

Maßnahmen zur Verbesserung der Sicherheit

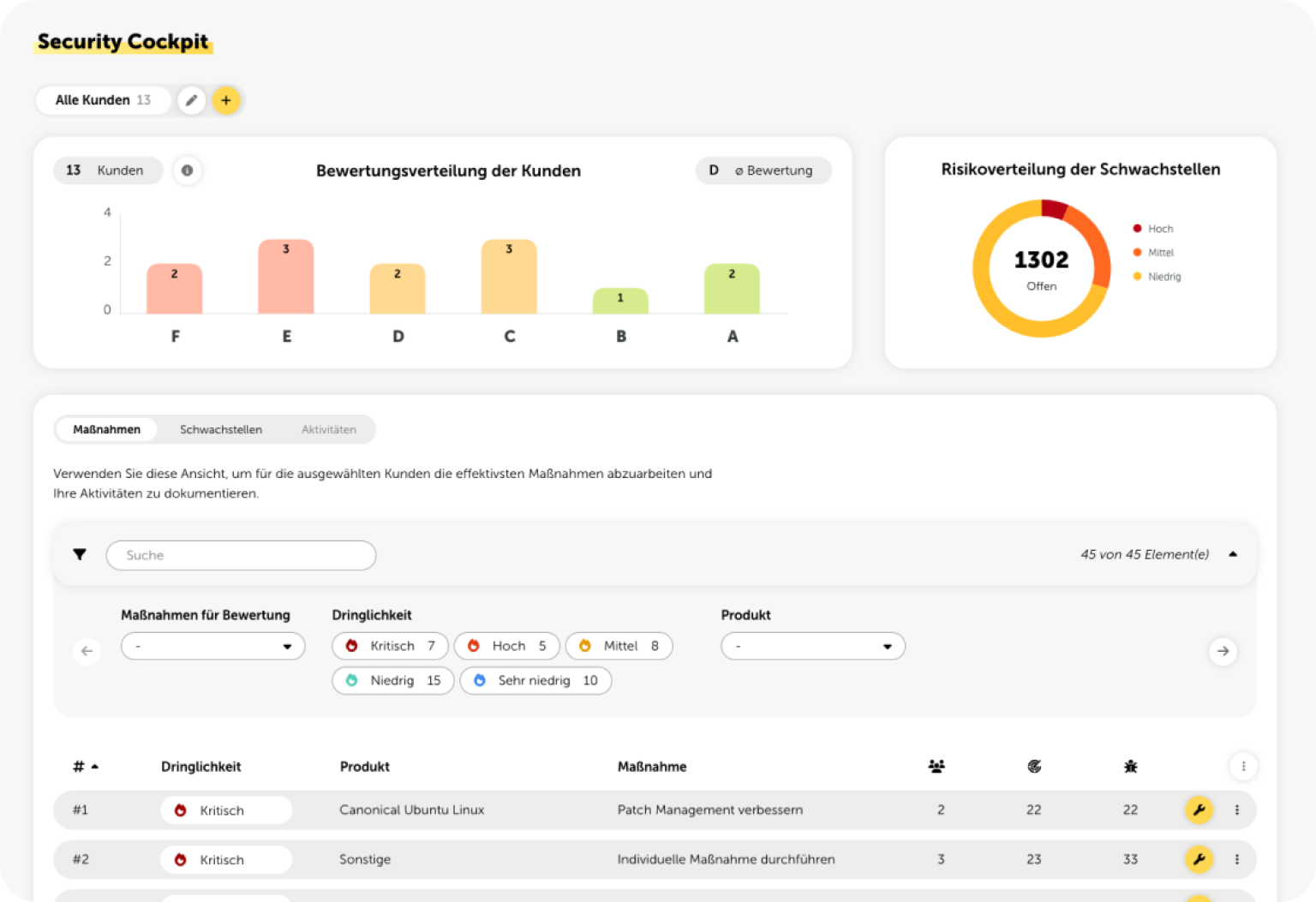

Lywand schlägt gezielte Maßnahmen zur Verbesserung der IT-Sicherheit vor. Das Security Cockpit auf der Partnerebene ermöglicht es, die IT-Sicherheit aller Kunden effizient zu optimieren.

Maßnahmen werden automatisch nach Dringlichkeit priorisiert.

Jede Maßnahme enthält eine detaillierte Beschreibung und eine Schritt-für-Schritt-Anleitung zur Behebung der Sicherheitslücken.

Sie sehen auf einen Blick, wie viele Kunden und Systeme betroffen sind und wie viele Schwachstellen behoben werden können.

Auf der Kundenebene werden Maßnahmen speziell auf den jeweiligen Kunden zugeschnitten und können individuell geplant und umgesetzt werden.

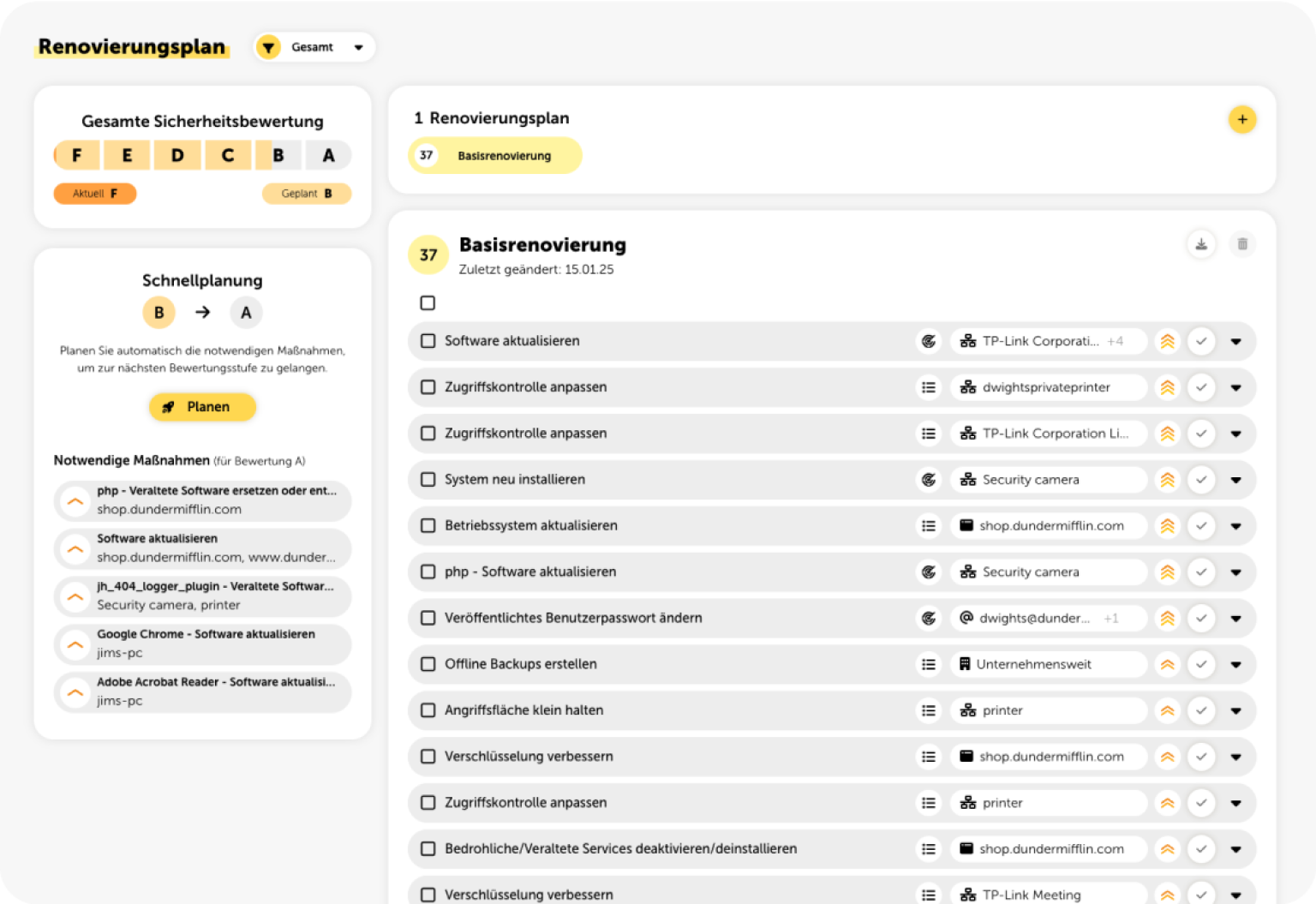

Planung und Umsetzung von Maßnahmen im Renovierungsplan

Auf der Kundenebene werden im Renovierungsplan alle von Ihnen ausgewählten Maßnahmen angezeigt. Über die Schnellplanung können die effektivsten Maßnahmen mit nur einem Mausklick hinzugefügt werden.

Der Renovierungsplan dient ebenfalls als To-Do-Liste für Ihre Mitarbeiter und erledigte Maßnahmen können abgehakt werden. Bei der nächsten Sicherheitsüberprüfung zeigt lywand an, ob die Maßnahmen tatsächlich wirken und die Sicherheitslücken behoben werden konnten.

Kundenübergreifende Maßnahmen finden Sie im Security Cockpit auf der Partnerebene.

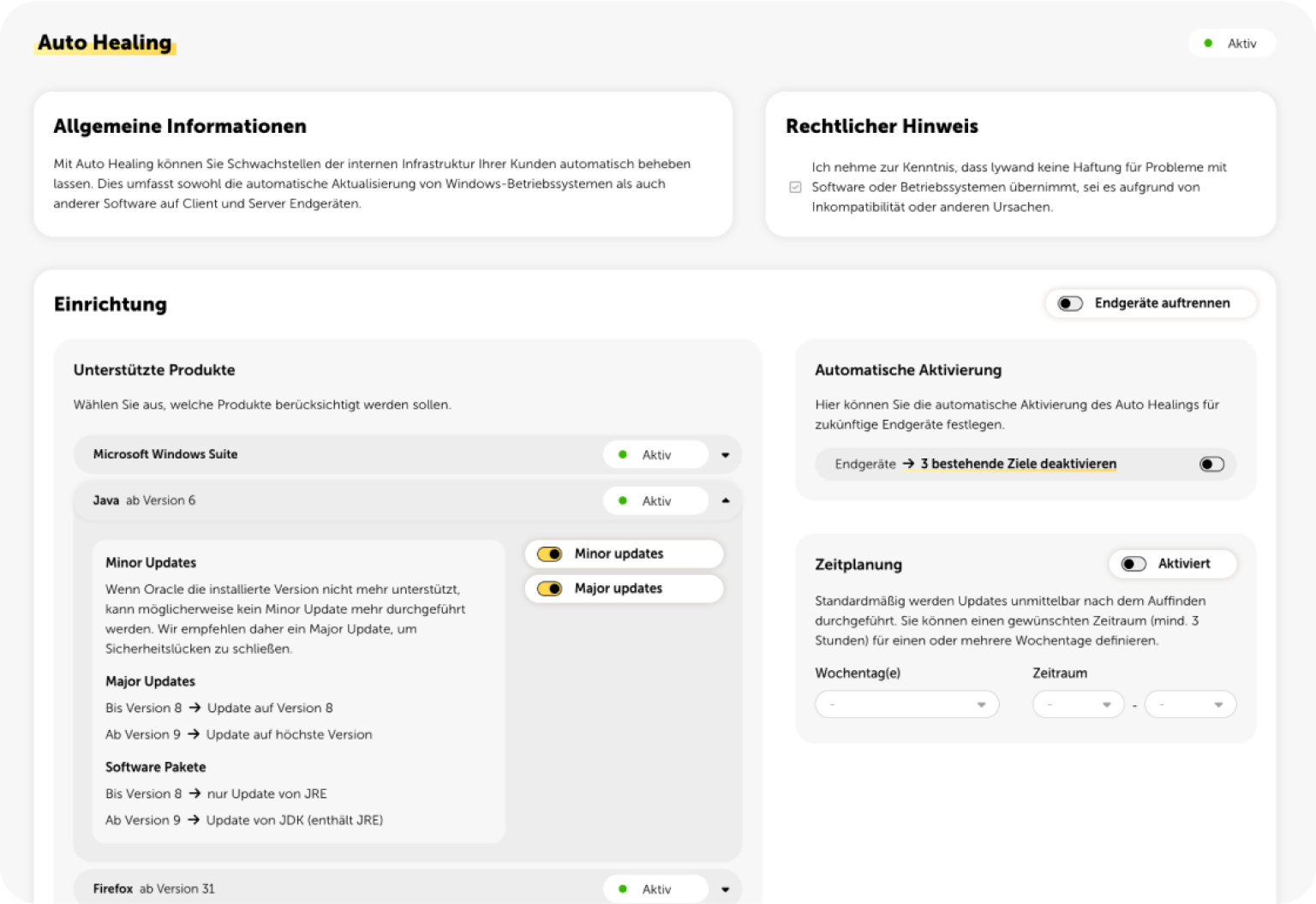

Automatisches Beheben von bis zu 80% der internen Schwachstellen mit Auto Healing

Mit Auto Healing können Sie Schwachstellen der internen Infrastruktur automatisch beheben lassen. Unterstützte Anwendungen sind Microsoft Windows Suite, Java, Firefox und Foxit PDF Reader.

Durch die automatischen Updates wird die Anzahl der erforderlichen Maßnahmen deutlich verringert und gleichzeitig Ihre Arbeitsbelastung minimiert.

Offene API und Anbindung an Ticketing Systeme

Ob für Ticketing Systeme oder Kommunikationsplattformen – unsere offene API eröffnet Ihnen unzählige Möglichkeiten, um lywand nahtlos in Ihre Arbeitsabläufe einzubinden.

Durch die Anbindungen an Autotask PSA und TANSS (mittels der Schnittstelle von woasi) haben Sie die Möglichkeit, Maßnahmen direkt und effizient zu verwalten und abzuarbeiten. Dabei werden alle technischen Maßnahmen synchronisiert und entsprechende Tickets erstellt.

Monatlicher Management Report mit knackiger Zusammenfassung der aktuellen Sicherheitslage

Im Management Report erhalten Sie eine Zusammenfassung des Security Audits in einer einfachen Sprache. Neben dem Prüfumfang mit den wichtigsten Facts wird auch der Fortschritt angezeigt.

Sie können Ihr eigenes Logo in die Security Audit Plattform integrieren. Damit ist es möglich, Management Reports mit Ihrer eigenen Marke zu versehen.

Hausanalogie zur vereinfachten Kommunikation mit Kunden

Zur Vereinfachung der Kommunikation mit Ihren Kunden haben wir eine eigene Analogie entwickelt. Anhand eines Hauses kann man in einfachen Worten erklären, wie es um die Sicherheitslage aussieht.

Gibt es zum Beispiel Probleme bezüglich der Verschlüsselung von Nachrichten und Daten, kann man es anhand von Fenstern eines Hauses erklären. Jedes einzelne offene Fenster vereinfacht einem Einbrecher den Zugang zum Haus.

Individuelles Branding dank Whitelabeling

Mit Whitelabeling können Sie unsere Security Audit Plattform ganz nach Ihrem Look & Feel gestalten. Sie haben die Möglichkeit, verschiedene Anpassungen vorzunehmen, darunter die Änderung des Farbschemas, das Hinzufügen Ihres Logos, die Aktivierung neutraler System E-Mails und die Verwendung einer individuellen Login-URL.

Mehr Flexibilität mit unserem Consumption Modell

Um Sie besser in Ihrem Serviceangebot unterstützen zu können, haben wir ein Consumption-Abrechnungsmodell, das auf Grundlage der überprüften Targets den tatsächlichen Verbrauch abrechnet.

Aufbau

Sie können flexibel und ohne Bindung die interne und externe IT-Infrastruktur Ihrer Kunden überprüfen.

Das Consumption-Modell ist endkundenunabhängig und basiert auf den überprüften Zielen.

Umfang

Extern sind ein monatlicher Scan sowie ein zusätzlicher Scan pro Ziel inkludiert. Weitere Scans können jederzeit hinzugebucht werden.

Intern werden die Ziele täglich überprüft, solange der Agent installiert ist.

Abrechnung

Der Händlereinkaufspreis pro Ziel errechnet sich nach der Art des Scanziels, sowie dem größten genutzten monatlichen Scanumfang in der jeweiligen Partnerstufe.

Die Abrechnung erfolgt am Monatsende durch den Distributor.